1. Datenspione

Viele Android-Apps betrachten das Smartphone der Anwender als eine Art Datenparadies. Vollkommen unkontrolliert verlassen GPS Standort-Informationen, eindeutige Device-IDs oder Kontaktdaten das Gerät. Selbst wenn Anwender vor der Installation die eingeforderten Berechtigungen einer App prüfen, lässt sich nicht zweifelsfrei bestimmen, welche Daten später ungefragt versendet werden.

Update

03.12.2015: Es existiert nun eine quelloffene NoRoot Firewall als Alternative: NetGuardBereits Anfang des Jahres versprach der Hersteller NetSpark den Datenverkehr mit der Android-Firewall Mobiwol [nicht mehr verfügbar] kontrollieren zu können. Eine kurze Untersuchung und anschließende Auseinandersetzung mit den Betreibern lies tief blicken. IP-Verbindungen zu Adressen in den USA, Ukraine und Israel waren selbst vor dem NSA-Skandal mysteriös.

Seitdem ist eine weitere »NoRoot Firewall« erschienen – also eine Firewall die jeder Anwender ohne Modifikationen am Gerät installieren kann. Was kann die NoRoot-Firewall wirklich?

2. Rückblick

Hilf mit die Spendenziele zu erreichen!

Unabhängig. Kritisch. Informativ. Praxisnah. Verständlich.

Die Arbeit von kuketz-blog.de wird vollständig durch Spenden unserer Leserschaft finanziert. Sei Teil unserer Community und unterstütze unsere Arbeit mit einer Spende.

2.1 Der Ursprung des Problems…

… liegt bei Google! Außer IT’ler oder Anwender die sich kritisch mit dem Android Berechtigungssystem auseinandergesetzt haben, verstehen viele Menschen das Prinzip nicht. Ein Großteil der Anwender macht sich nunmal keine Gedanken, ob eine App ihre GPS-Position erfassen möchte oder Zugriff auf das Adressbuch erwirkt. Um es ganz deutlich zu sagen: Das aufpoppende Berechtigungsfenster vor der Installation ist für die meisten Anwender lediglich ein nervender Hinweis, was sie von der Nutzung der App abhält.

Tools wie XPrivacy oder OpenPDroid sind in der Lage den Datenhunger von Apps zu reglementieren, erfordern aber meist das Entsperren bzw. Rooten des Geräts. Für viele Anwender stellt dies bereits eine nicht zu überwindende Hürde dar. Noch im Juli 2013 implementierte Google eine versteckte Rechteverwaltung – ein Lichtblick am Horizont zeichnete sich ab. Vor ein paar Tagen wurde die Funktion wieder gestrichen, was jegliche Hoffnung auf Besserung zerstörte. Google hat versagt, Google WILL versagen. Was gibt es schöneres für ein Unternehmen, als kostenlos alle möglichen Daten von Anwendern zu erfassen? Gibt man dem Anwender ein Tool an die Hand dies mit einfachen Mitteln zu unterbinden, dann würden es die meisten wohl auch tun. Angesichts industrieller Interessen und einer gezielten Lobby-Arbeit gegen verbesserten Datenschutz verkommt die Forderung nach Privacy by Design zur Lachnummer. Der Handel mit privaten Daten floriert und wir sind der Goldesel!

Hinweis

2.1 Eine Firewall muss her!

Eine Firewall hat im Gegensatz zu einem Berechtigungsmanager (XPrivacy,OpenPDroid) einen anderen Zweck. Sie kann den Zugriff auf sensible Informationen nicht verhindern oder reglementieren, kann den ungefragten Datenabfluss allerdings unterbinden. So liest beispielsweise die Taschenlampen-App Tiny Flashlight folgende Informationen aus:

- Auslesen der IMEI.

- Auslesen der Android-ID. Eindeutige Geräte-ID.

- Verbindungsaufbau zu *.flurry.com. Sammelt und wertet Daten aus.

- Verbindungsaufbau zu *.mydas.mobi. Gehört zu Millennial Media. Ermöglicht eine Aufzeichnung der dargestellten Werbung und welche vom User angeklickt wurde.

Bleiben die Daten auf dem Gerät? Mitnichten – wozu hat die App schließlich die Berechtigungen »Uneingeschränkter Internetzugriff«, was ihr erlaubt Daten zu empfangen UND zu senden. Mit einer Firewall lassen sich Apps daran hindern Verbindungen ins Internet aufzubauen. Für viele Apps mag das wenig praktikabel sein, eine Taschenlampen-App hingegen hat nichts im Internet verloren!

3. NoRoot Firewall

Entwickelt wird die NoRoot Firewall von Grey Shirts. Aktuell lassen sich keine Informationen zum Entwickler finden – nach meinen Erfahrungen mit Mobiwol war ich äußerst skeptisch. Eine weitere App die dem Anwender Sicherheit vorgaukelt und dies dann hinter seinem Rücken schamlos ausnutzt hat nichts im Google Play Store verloren.

3.1 Installation

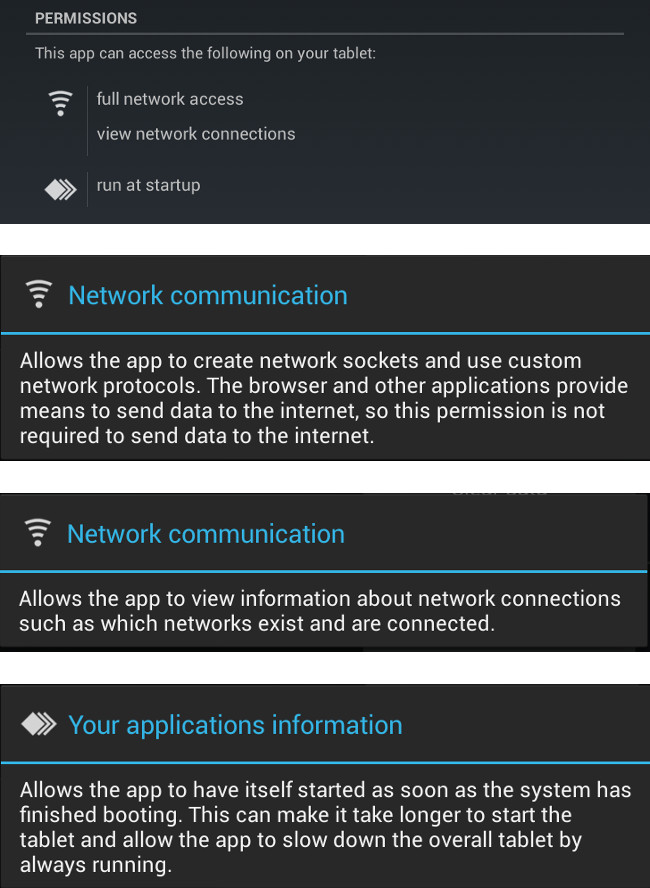

Vor der Installation fordert die App drei Berechtigungen an:

Die angeforderten Berechtigungen lassen sich technisch begründen. Ohne Zugriff auf die »Network communication« würde die Firewall nicht funktionieren. Die Autostart-Funktion lässt sich als Feature einordnen, da der Anwender nach einem Neustart die App dann nicht selbst starten muss.

3.2 Technischer Hintergrund

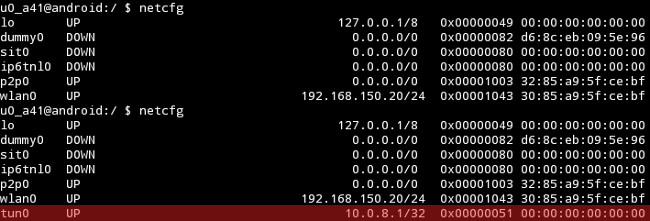

Die NoRoot-Firewall erzeugt lokal auf dem Gerät eine VPN-Schnittstelle, durch die alle ankommenden und ausgehenden Datenpakete geschleust werden. Anhand der App-UIDs* werden die Pakete anschließend zugeordnet und gemäß den Einstellungen blockiert oder erlaubt. Im Beispiel hat das WLAN-Interface (wlan0) eine 192.168.150.20er IP-Adresse. Nach dem Start der NoRoot-Firewall wird eine weiteres Interface (tun0) mit der IP-Adresse 10.0.8.1 initiiert.

*UID – The Android system assigns a unique user ID (UID) to each Android application and runs it as that user in a separate process.

3.3 Datenmitschnitt

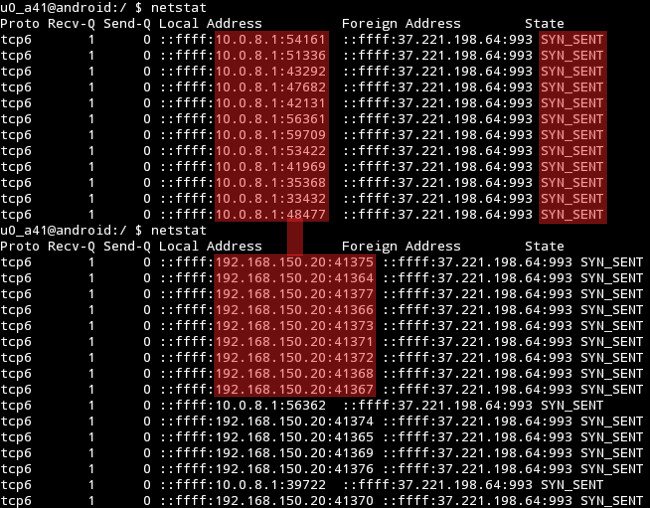

In einem Testszenario ist die Kommunikation auf eine definierte Gegenstelle beschränkt. Verbindungsaufbau und Kommunikation zwischen dem Android-Gerät und dem Ziel im Internet werden mit Hilfe von Terminal-Befehlen (netcfg, netstat) und Mitschnitten (Wireshark) direkt am Router kontrolliert.

Zunächst wird das Datenpaket an die Adresse 37.221.198.64:993 durch das lokale Interface tun0 geschleust und anschließend an das WLAN-Interface durchgereicht. Das funktioniert natürlich nur dann, wenn der Anwender dies entsprechend in der NoRoot-Firewall erlaubt hat.

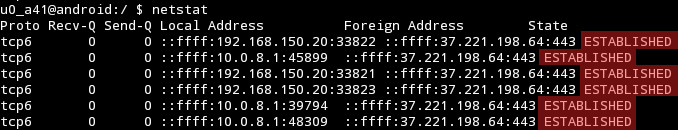

Falls der Anwender die Verbindung erlaubt wird eine Kommunikationsbeziehung mit der Gegenstelle aufgebaut. Lasst euch von den wechselnden Ports in der Darstellung nicht irritieren – es wurden mehrere Mitschnitte angefertigt und auch unterschiedliche Ports angesprochen.

3.4 Auswertung mit Wireshark

Als Kontrollinstanz wurde der komplette Datenverkehr ebenfalls am Router mitgeschnitten und mit Wireshark ausgewertet.

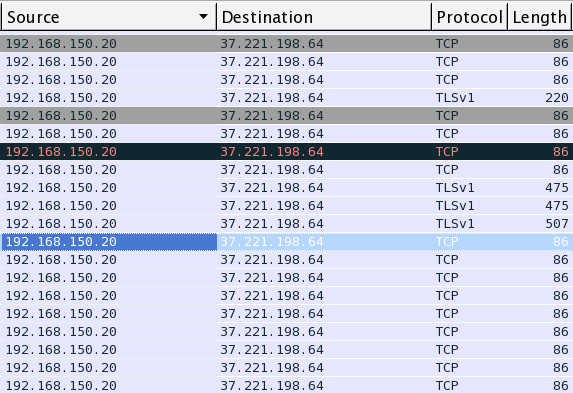

Ausgehende Verbindungen (Ausschnitt):

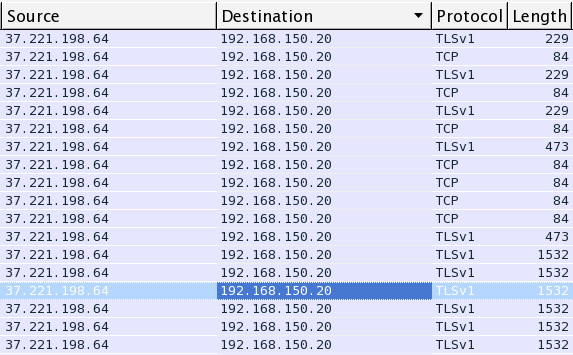

Eingehende Verbindungen (Ausschnitt):

In mehreren Mitschnitten wurden alle erlaubten / verweigerten Kommunikationen von Apps zuverlässig durch die NoRoot-Firewall abgearbeitet. Es wurden keine Verbindungen zu dubiosen IP-Adressen detektiert – jedenfalls nicht im Testzeitraum von 30 Minuten.

3.5 Hinweis

Mit der NoRoot-Firewall lässt sich Apps zuverlässig der »Internet-Hahn« abdrehen. Trotz der bewiesenen Funktionalität gilt es Folgendes im Hinterkopf zu behalten:

- Die Anwendung ist nicht quelloffen, also Open Source. Selbst wenn die Funktion der NoRoot-Firewall durch die Mitschnitte bestätigt wurde, bleiben Restzweifel. Gerade im Hinblick auf den NSA-Skandal ist das Vertrauen in Software und Technik stark erschüttert.

- Über den Entwickler sind keinerlei Informationen zu finden. Persönlich bin ich skeptisch wer dahinter steckt. Die Berechtigungen sind zwar vollkommen im Rahmen, allerdings wäre etwas mehr Transparenz durchaus angebracht.

- Unklar bleibt weiterhin, ob die App zu definierten Zeitpunkten Verbindungen zu IP-Adressen aufbaut, die vom Anwender nicht gewollt sind. Mobiwol hat hier ein gutes Beispiel geliefert und das Vertrauen grundlegend beschädigt. Selbst wenn die App in aktuellen Versionen diese »nach Hause telefonieren« Funktion abgestellt hat – nicht einmal mit dem der Kneifzange würde ich die App anfassen.

4. Fazit

Mobiwol [nicht mehr verfügbar] hat vorgemacht wie es nicht geht – die NoRoot-Firewall hat davon gelernt. Verbindungen werden zuverlässig gefiltert, es werden keine dubiosen Berechtigungen angefordert und während dem Testzeitraum konnte keine »nach Hause telefonieren« Funktion entdeckt werden. Dennoch bleibt die Notwendigkeit auf Vertrauen in die App bestehen – der Quelltext ist nicht einsehbar.

Wer sich damit arrangieren kann findet in der NoRoot-Firewall eine Möglichkeit, den Kommunikationsfluss von Apps zu reglementieren. Dafür ist es nicht einmal notwendig das Gerät zu Rooten – ein großer Pluspunkt für die App. Wer es sich zutraut die technischen Hindernisse zu überwinden, findet in XPrivacy (Berechtigungsmanager) und AFWall+ (Firewall) die derzeit beste Kombination für den Schutz seiner sensiblen Daten auf Android-Geräten.

Bildquellen:

„NoRoot Firewall“, Grey Shirts

„Tiny Flashlight“, Nikolay Ananiev

Wenn du über aktuelle Beiträge informiert werden möchtest, hast du verschiedene Möglichkeiten, dem Blog zu folgen:

36 Ergänzungen zu “Android Firewall ohne Root • NoRoot Firewall”

Wenn du konkrete Fragen hast oder Hilfe benötigst, sind das offizielle Forum oder der Chat geeignete Anlaufstellen, um dein Anliegen zu diskutieren. Per E-Mail beantworte ich grundsätzlich keine (Support-)Anfragen – dazu fehlt mir einfach die Zeit. Kuketz-Forum

Wenn du konkrete Fragen hast oder Hilfe benötigst, sind das offizielle Forum oder der Chat geeignete Anlaufstellen, um dein Anliegen zu diskutieren. Per E-Mail beantworte ich grundsätzlich keine (Support-)Anfragen – dazu fehlt mir einfach die Zeit. Kuketz-ForumAbschließender Hinweis

Blog-Beiträge erheben nicht den Anspruch auf ständige Aktualität und Richtigkeit wie Lexikoneinträge (z.B. Wikipedia), sondern beziehen sich wie Zeitungsartikel auf den Informationsstand zum Zeitpunkt des Redaktionsschlusses.Kritik, Anregungen oder Korrekturvorschläge zu den Beiträgen nehme ich gerne per E-Mail entgegen.

Unterstützen

Unterstützen

Vielen Dank, für diesen excelenten und neutralen Test

Sieht man leider immer seltener.

Es gibt aber auch LBE Security, diesen sollte man auch erwähnen, da dieser mir persönlich die beste einstellungen bringt und auch weit aus mehr möglichkeiten bietet.

Gruss

Danke für die Publikation der Testergebnisse. Sie sind eine „Ein-Mann-Armee“, wenn man bedenkt, dass die meisten IT-Magazine mit so vielen Mitarbeitern nicht mal derartig ausführliche Tests durchführen (können). Vielen Dank dafür, ein frohes Fest und einen guten Rutsch ins neue Jahr.

Wie ist denn die Firewall-Funktion in der aktuellen Fassung vom Cyanogenmod zu bewerten? Mir als Laie scheint das eine erster Schritt hin zu einer guten Kombination aus Sicherheit und Anwenderfreundlichkeit …

Ja, herzlichen Dank für diesen Beitrag.

GREY SHIRTS lässt sich absolut nicht finden; das wird vmtl. für mich der Grund sein, diese App leider doch nicht dauerhaft zu nutzen.

Zuvor teste ich den Datenfluss jedoch nochmal mit einem „neutralen “ System. Sollte mir dabei etwas auffallen, melde ich mich wieder.

Mike, erst einmal ein Frohes Neues!

Und gleich hinterher ein herzliches Dankeschön für alle deine Infos, die man durch Dich erhält. Deine Seite werde ich weiter empfehlen…

Grüße aus dem Tal der Wupper, Stefan.

Es gibt nur diese zwei apps, die keine Root-rechte anfordern. Doch, anders als bei Mobiwall, die im Hintergrund etwa 70 mb verbraucht, ist die NoRoot Firewall unglaublich gefrässig: in derselben Zeit wie die andere, verbrauchte diese über 300mb?!?! Wozu braucht diese app im Hintergrund soviel Datenvolumen? ??

Wahrscheinlich wird dieses datenvolumen durch die als vpn hergestellte verbindung erzeugt, d.h. das ist das datenvolumen von anderen apps.

Hallo

Danke für die Tests und Infos. Interessant ist auch, dass Android 3.x früher eine Firewall hatte. Jedenfalls auf meinem Galaxy Tab 9.7 vor dem Update auf Android 4.04.

Liebe Grüsse Naida

Zitat : „Vielen Dank, für diesen excelenten und neutralen Test

Sieht man leider immer seltener.“

Dem kann ich mich nur anschließen.

Hallo Hr. Kuketz,

wieder ein sehr erfrischender Beitrag zum Thema Android Security, vielen Dank!

Ich möchte gerne noch ein paar kleine Ergänzungen anregen:

Die NoRoot Firewall hat ein paar nette Features, die über das hinausgehen, was die DroidWall kann, nämlich sie loggt den Traffic und erlaubt selektives Sperren / Freigeben von Zieladressen über die Oberfläche, sowie globale Regeln unabhängig der jeweiligen Apps. Dadurch kann man z.B. die Datenübertragung zu Werbefirmen blockieren und trotzdem den gewünschten Datenstrom zur Hauptfunktion offen lassen.

z. Beispiel:

E-Mail Client: Zugriffe nur für die eigenen Provider Server erlauben etc.

Wetter Apps: Zugriff nur auf den jeweiligen Wetterdienst – Alles andere blocken

Nachrichten Apps: Zugriff auf den Nachrichtendienst, Blocken Facebook, Twitter, G+, Analytics, Werbebanner etc.

Bei der DroidWall gibt es nur alles oder nichts, einzelne Zieladressen lassen sich nicht ohne weiteres sperren, auch wenn man sie im Log sieht. Über Custom Script oder Regeln speichern / manipulieren und erneut laden kann man das zwar auch erreichen, der normale Anwender ist damit aber sicher überfordert.

Ich habe nun den Nachfolger von DroidWall im Einsatz: Android Firewall (in Verbindung mit XPrivacy und der hosts Datei von AddAway) – hier hat man zusätzlich zu den bekannten Funktionen noch die Möglichkeit auch den erlaubten Verkehr zu loggen, sowie Regeln z.B. nur für das LAN (ohne Internetzugriff), VPN Verbindungen sowie die Überwachung der Input Chain zu definieren. Aber auch hier vermisse ich leider die Granularität der Sperrmöglichkeiten.

Im Endeffekt habe ich mich nur gegen die NoRoot Firewall entschieden, da mir ein VPN Tunnel suspekt ist und Potential für unkonrollierte Berichterstattung eröffnet – ein iptables Konstrukt läßt sich mit wireshark / pfsense & co doch besser stichprobenmäßig monitoren. In der von mir getesteten NoRoot FW Version gab es keine Beanstanndungen, aber durch die häufigen App Updates kann man sich später schnell was einfangen, wenn die Aufmerksamkeit nachläßt.

Außerdem gehört eine Firewall so tief wie möglich in das System, damit sie durch normale Apps nicht manipuliert oder umgangen werden kann, auch deshalb ist die NoRoot Firewall nur die zweitbeste Lösung – eine Krücke, wenn man nicht rooten kann, darf oder will.

Ich würde mir eine Mischung aus der Android Wall und dem UI der NoRoot Firewall wünschen, um die volle Kontrolle über das UI zu bekommen.

Danke für diese schöne Zusammenfassung – dem ist absolut nichts hinzuzufügen!

Derzeit löse ich die Feingranularität über die Custom Scripts Funktion der AFWall+.

Sehr interessant Beitrag für mich. Emmanuel DELAPORTE

Hi, danke für dein Beitrag. Hat sich denn inzwischen was neues ergeben? Neues aus dem Quellcode vielleicht?

Ich suche nach einer zuverlässigen und sicheren Firewall ohne Rootzugriff. Scheint wohl noch eine Marktlücke zu sein?!

Danke

Grüße

Steffen

Ich verfolge die Artikel hier regelmäßig und stelle auch viel für mich privat nach. Auch diesen Beitrag finde ich wieder klasse. Ich würde mich freuen, wenn es mal eine Artikelserie geben würde, die beschreibt, wie man seinen Androiden ohne Root weitestgehend sichern kann. Nicht jedem ist es möglich, sein Gerät zu rooten. Grad bei der Neuanschaffung eines Smartphones ist der Verlust der Garantie teilweise ein zweischneidiges Schwert.

Hier ist die Frage was du mit »sichern« meinst. Ohne Root hat der Anwender nahezu keine Chance den ungewollten Informationsabfluss von seinem Gerät zu verhindern. Um es ganz deutlich zu sagen: Ohne Zusatztools wie AFWall+ (https://www.kuketz-blog.de/f-droid-und-afwall-android-ohne-google-teil4/) und XPrivacy (https://www.kuketz-blog.de/xprivacy-android-schutz-gegen-datensammler/) würde ich persönlich Android nicht nutzen. Das ist die reinste »Datenschleuder«. ;-)

und nicht zu vergessen LBE Security Master Deutsch ist hier zu finden

https://www.android-hilfe.de/forum/android-sicherheit-antivirus-firewalls-datenschutz-verschluesselung.910/lbe-security-master-immer-aktuell.576790.html

Bei LBE Security Master wären wir wieder beim Thema »Vertrauen«. Vertraue ich einer Closed Source App die »Sicherheit« bzw. Datenschutz meines Geräts an?

Gleiches Thema bei der NoRootFirewall und anderen Apps.

Letztendlich muss das jeder selbst entscheiden, allerdings ziehe ich XPrivacy in jedem Fall LBE Security Master vor. Das ist weniger »aufgeblasen«, OpenSource und hat mehr Optionen, um den Zugriff auf sensible Informationen zu beschränken.

Auch von mir ein Dankeschön für den gut und recht neutral geschriebenen Artikel. Verfolge deinen Blog regelmäßig und dieser Artikel hat mir wieder besonders gut gefallen.

Wie weiter oben schon steht ist es nicht immer so einfach ein handy zu rooten bzw. Nicht jeder bekommt das ganze mal eben hin. Da ist dann so eine App, die ja augenscheinlich wirklich „seriös arbeitet“ und das ohne root rechte einfach klasse.

Ich werde mir das ganze jetzt mal genauer anschauen und danach ggf. Auf den handys installieren wo der enduser nicht so geschult ist (älteres familien mitglied, freundin etc.) Jeh nach nutzung.

Klar ist auch das eine firewall „so nah wie möglich an den kern“ gehört damit externe programme ggf. keinen Einfluss auf die firewall und deren funktionen hat, aber wie oben geschrieben ist das ganze nicht für jeden machbar. Vielleicht kann man die app also als eine art spagat ansehen. Zwischen kompletter Lösung und komplettem nichts machen.

Danke für den Beitrag. Ich habe die No Root Firewall auf

meinen Smartphones und Tables seit einem Monat im Einsatz.

Und fast 90 Prozent der Kommunikation wird im Protokoll rot

gekennzeichnet hoffentlich unterbunden.

Als Einschränkung habe ich nur bei Google Probleme. Die

automatische Synchronisation geht nicht mehr und Hangouts

Messages haben mich nicht erreicht, obwohl ich Hangouts den

Zugriff erlaubt habe. Ich helfe mir, indem ich Google Account

Manager-Zugriffe mal für einige Minuten erlaube. Dann geht

laut Protokoll aber die Post ab und ich habe den Eindruck, dass

Google viele vorher gescheiterte Zugriffe „nachholt“.

Ich bin mit der no root firewall app sehr zufrieden und hätte diese

Firewall-Technik auch gerne für meine Windows-Rechner.

@ Mat: Besorg dir GData Internet Security. Wenn du dort die Automatik abschaltest fragt dich die Firewall bei jeder Datei ob sie online gehen darf oder nicht. Ist die Regel erstellt erfolgt keine erneute Abfrage für die jeweilige Datei.

Die Android Firewall ohne Root hatte ich auf meinem S3 installiert. Das Problem dabei ist jedoch die integrierte VPN da ich eine eigene zu meiner Fritzbox nutze. Meine eigene kann ich dann nicht mehr aktivieren, da schon eine genutzt wird. Aber leider nutzen alle Firewall Apps eine integrierte VPN bis auf AVAST Free Mobile Security. Die funktioniert aber nur bei gerooteten Handys. Aber diese Firewall hat den Nachteil, das sie deaktiviert wird sobald ich meine VPN aktiviere.

Trotz intesiver Suche habe ich keine Firewall App für meine Bedürfnisse gefunden. Ich deaktiviere äußerst ungern meine eigene VPN. Vielleicht proggt ja mal jemand eine solche Firewall App in der man eine bereits vorhandene VPN nutzen kann.

Vielen Dank für den guten Test.

Viele Programme und auch der Browser verbinden sich mit zahlreichen Werbe- und Tracking-Seiten.

Leider lassen sich mit dem Programm die Regeln nicht komfortabel anlegen und verwalten.

Daher hier ein Skript mit dem man AdBlock und MS Filterlisten in die noroot Firewall als primäre Regeln importieren kann.

Auch kann man eigene primäre Regeln einfach am Computer eingeben und dann importieren.

https://forum.xda-developers.com/android/general/script-load-adblock-filterlist-t2881240/post55536124

Vielen Dank für die guten Beiträge auf der Seite. Solche Firewalls scheinen eine Marktlücke zu sein. Gibt mittlerweile einiges im Store. Hat jemand die mal analysiert?

@ Volker: Das Problem bei dieser App ist, das eine echte VPN aufgebaut wird und du dadurch ständigen Datenverbrauch hast und auch nicht weisst, was alles an den Hersteller übertragen wird. Bei FoR wird eine VPN überprüfbar vorgespiegelt und daher kein Datenmehrverbrauch und Sendung irgendwelcher Art.

Gruß

Werner

Hallo, danke für den exzellenten detaillierten Test, ich würde gern wissen, wie ist es mit der App NoRoot Data Firewall von Simple Good Mobile (sigo.mobi)?

Ich finde die persönlich viel besser von der GUI und auch die Bedienung/Optionsvielfalt besser ist. Leider ist der Akkuverbrauch merkbar sehr hoch, ein Kompromiss den ich aber für die Sicherheit eingehen würde.

Schon getestet und zu empfehlen? Ich habe kein root für den Fall einer Garantie und den OTA/Kies updates, aber habe mir den Spruch dass ohne root Android eine Datenschleuder ist gemerkt, falls ich es mir doch anders überlege und rooten sollte um bloatware zu entfernen und das Gerät zu sichern.

Da mich ähnliche Fragen oftmals per E-Mail erreichen: Nein, ich teste keine weiteren dieser sogenannten »No Root Firewalls«.

Wer tatsächlich die Kontrolle über sein Smartphone haben möchte, der kommt um die Artikelserie »Your phone – your data« nicht herum.

Bei solchen Apps solltest Du darauf achten das sie KEINE reale VPN aufbauen. Simple Good Mobile baut eine reale auf. (siehe meinen Post vom 07.05.) Im Google Shop steht bei dieser App unter Attentions /1 das eine reale VPN aufgebaut wird. Heisst, Du bist ständig online und verbrauchst Datenvolumen. Und Du hast keine Möglichkeit auch Roaming zu unterbinden falls Du mal im Ausland bist.

Die beste Möglichkeit ist das Handy zu Rooten und dann AVAST Mobile Security zu installieren. Die dortige Firewall klappt nur mit Root. Es wird keine fiktive oder reale VPN aufgebaut. Klappt prima ich habe sie auf beiden Handys.

Gruß

Werner

Ergänzung: Wer sich Root-Rechte auf dem Smartphone verschafft, der sollte dann gleich zu AFWall+ greifen und diese »Security-Apps« wie bspw. AVAST Mobile Security besser im Play Store lassen. ;-)

@Mike Kuketz: Schade, ich würde mich aber dennoch freuen, falls du doch bei Gelegenheit über die NoRoot Data Firewall schauen würdest, wenn du mal Zeit hast, da Root für mich keine Option ist. Ich habe ein Samsung und die gehen ja leider gegen Rooter vor mit ihrem Knox Sicherheitssystem, das auf 0x1 void warranty getriggert wird beim rooten, was sehr schwierig bis teils unmöglich ist Rückgängig zu machen.

@Werner, es wird kein Datenvolumen verbraucht und es wird m.W. auch keine reale VPN aufgebaut, sondern nur eine Virtuelle, so behauptet es zumindest der Entwickler. Unter „Attentions 1“ steht nur dass die App auf VPN Interface basiert, was für jede Firewall ohne Root nötig ist.

Ich hatte eine Zeit lang plötzlich Spam Nachrichten über Skype, SMS und Viber bekommen, als bei mir alle Alarmglocken läuteten und ich zur NoRoot Data Firewall gegriffen hab. Seitdem bekomme ich keinen Spam mehr, aber die Sorge über Datenmisbrauch bei Android ist absolut real.

Im Moment stehe ich zwischen zwei Stühlen, auf der einen Seite die closed source NoRoot Data Firewall, die theoretisch mein gesamten Datenverkehr abzweigen könnte und auf der anderen Seite einen freien Internetzugriff für alle installierten Apps. Root ist Momentan keine Option für mich wie erwähnt.

Hier kann man nachlesen, was der dev über die „NoRoot Data Firewall“ postet, auf Anfrage eines weiteren Entwicklers, ob er diese App nicht Open Source macht, für bessere Vertrauenswürdigkeit und auch dass er beim Programmieren mithelfen würde, hat er dankend abgelehnt. (Kann man auf Seite 20 nachlesen)

https://forum.xda-developers.com/android/apps-games/app-noroot-data-firewall-t2996614

Ist schon ein bisschen komisch, man weiß nicht was dahinter steckt und die Prüfung von Apps auf Google Play Store ist Augenwischerei und die Veröffentlichung da beweist auch lange nicht, dass eine App sauber ist. Hmm ziemlich kompliziert das Ganze..

Freue mich auf weitere Beiträge, vorerst lasse ich die NoRoot Firewall laufen mit gemischten Gefühl.

Habe mir sie gerade angesehen und gesaugt. Die überwacht ja auch Tether + IPV6

Und das Beste: Quelloffen und nicht mit unnötigen Funktionen ausgestattet.

Ich nehme mal an, dass uns das Thema noch eine Weile beschäftigen wird – auch wenn der letzte Kommentar schon eine Weile her ist.

NetGuard sehe ich nicht als Alternative an, da ich nicht selektiv sperren und zulassen kann. Das aber ist aus meiner Sicht notwendig. Alles oder nichts wird nicht wirklich der Realität gerecht.

Aber eine Frage an Wissende:

Woran kann es liegen, das Apps bei aktiver Firewall und erlaubtem Zugriff auf das WLAN zu anderen Netzwerkgeräten keine Verbindung aufbauen können?

Im konkreten Fall geht es um eine Fernbedienungs-App für einen AVR.