1. Verantwortung

Würde ich den Begriff »Datensouveränität« definieren, so würde die Definition kurz und knackig ausfallen:

Größtmögliche Kontrolle und Herrschaft über die (eigenen) Daten.

Gerade aber im Geschäftsumfeld ist es nicht immer einfach, die eigene Datensouveränität zu bewahren. Dieses insbesondere deshalb, weil die Kommunikation und der Austausch von Daten im Geschäftsumfeld oftmals in einer Art und Weise erfolgt, die dem Grundgedanken der Datensouveränität widerspricht. Beispiele gibt es zur Genüge: Die Videokonferenz via Skype, die E-Mail-Korrespondenz über GMail-Konten oder jener »blinde Fleck«, dem man grundsätzlich immer ausgesetzt ist, wenn man einem Kunden / Geschäftspartner sensible Daten zukommen lässt. Es gibt schlichtweg keine Garantie, dass die übermittelten (Geschäfts-)Daten vom Empfänger sensibel behandelt werden oder nicht direkt nach Erhalt in der Microsoft-Cloud landen bzw. die Kontaktdaten via Google-Konto synchronisiert werden.

Das bedeutet: Sobald Daten im Geschäftsumfeld ausgetauscht werden, sind grundsätzlich immer beide Seiten dafür verantwortlich, um die Datensouveränität des Gegenübers zu gewährleisten. Im vorliegenden Beitrag der Artikelserie »Datensouveränität« möchte ich euch daher meinen Umgang mit (Geschäfts-)Daten im Arbeitsalltag aufzeigen und euch demonstrieren, wie es möglich ist, nicht nur die eigene Datensouveränität, sondern auch die seiner Kunden, bestmöglich zu bewahren.

- Meine Daten gehören mir – Datensouveränität Teil1

- Umgang mit Daten im Arbeitsalltag – Datensouveränität Teil2

- Umgang mit Daten im Privatleben – Datensouveränität Teil3

2. Mein Arbeitsalltag

Mein Arbeitsalltag gestattet mir meist viele Freiheiten. Diese Freiheiten beziehen sich nicht nur auf die zeitliche Einteilung, sondern insbesondere darauf, dass ich selbst entscheiden kann, welche Soft- und Hardware ich im Arbeitsalltag einsetze. Mir ist bewusst: Diese (Entscheidungs-)Freiheit genießt leider nicht jeder und gerade als Arbeitnehmer ist man oftmals »gezwungen«, die Soft- und Hardware einzusetzen, die ein Unternehmen vorgibt. Wer allerdings die Möglichkeit hat selbst zu entscheiden, kann nach meiner Auffassung durch die bewusste Wahl von Soft- und Hardware gezielt auf die Datensouveränität einwirken.

Unterstütze den Blog mit einem Dauerauftrag!

Unabhängig. Kritisch. Informativ. Praxisnah. Verständlich.

Die Arbeit von kuketz-blog.de wird vollständig durch Spenden unserer Leserschaft finanziert. Sei Teil unserer Community und unterstütze unsere Arbeit mit einer Spende.

2.1 Die Freiheit, »Nein« zu sagen

Typische Marketingsprüche wie

Der Kunde ist König.

oder

Der Kunde hat immer recht.

kennt wohl jeder. Diese sind allerdings nicht nur abgedroschen und zu kurz gedacht, sondern auch »Gift« für die Datensouveränität. Würde ich bspw. allen Wünschen meiner Kunden nachkommen, so würde ich jährlich dutzende Skype-Videokonferenzen führen, sensible Daten direkt in irgendwelche (Dropbox-)Clouds hochladen oder mein Profil (unverschlüsselt) als Microsoft-Word-Dokument versenden. Freundlich aber bestimmt weise ich Interessenten oder Kunden dann darauf hin, dass ich derartige Software oder Dienste nicht verwende – ohne Ausnahme.

Ich nehme mir also die Freiheit, »Nein« zu sagen und Kommunikationswege, Software und Dienste abzulehnen, die meiner Datensouveränität »schaden« würden. Meist finden wir dann gemeinsam mit dem Kunden eine Alternative, um Daten bzw. Informationen auszutauschen. Wie ich in der Einleitung allerdings bereits erwähnte, gibt es keine Garantie, dass die übermittelten (Geschäfts-)Daten vom Empfänger auch sensibel behandelt werden. Dort wo ich es allerdings beeinflussen kann bzw. es für mich »sichtbar« ist, wirke ich gezielt darauf ein, meine Datensouveränität zu bewahren.

2.2 Meine Basis: Freie und quelloffene Software

Je nach Tätigkeit setze ich in meinem Arbeitsalltag unterschiedliche Soft- und Hardware ein. Dabei lege ich großen Wert auf Herstellerunabhängigkeit bzw. setze fast ausschließlich Soft- und Hardware ein, die dem Grundgedanken von Freiheit und Open Source am nächsten kommen. Nach meiner Auffassung erreiche ich damit einen »hohen Grad« an Datensouveränität – also die Kontrolle und Herrschaft über meine Daten.

Sowohl auf den (Root-)Servern als auch im Privat- und Geschäftsumfeld nutze ich als Basis für meine Systeme Debian GNU/Linux. Für mich zeichnet sich das Debian-GNU/Linux-Projekt insbesondere durch seinen offenen und transparenten Umgang mit Sicherheitslücken aus. Aufgrund der hohen Stabilität und Zuverlässigkeit eignet es sich sowohl für Server- als auch Desktopsysteme.

Diverse Sicherheitsmaßnahmen, wie eine vollständige Festplattenverschlüsselung auf Basis von LUKS über LVM sind für mich eine Selbstverständlichkeit. In einigen Beiträgen wie »5 praxisnahe Tipps für mehr IT-Sicherheit: Echt jetzt!« oder der Artikelserie »Linux härten« werden einige grundlegende Hardening-Maßnahmen vorgestellt. Debian-Anwender finden in der Securing Debian Manual weitere wertvolle Tipps zur Absicherung des Systems.

Im Folgenden werfen wir nun einen Blick in die unterschiedlichen Bereiche meines Arbeitsalltags, wie ich dort mit Daten umgehe und welche Software ich verwende.

3. Penetrationstests

Ein Pentest ist ein auftragsgesteuerter Einbruch, um Schwachstellen in IT-Systemen zu identifizieren. Ich schlüpfe dabei in die Rolle eines »Hackers« und greife IT-Systeme, Webanwendungen und Apps an. Wer wissen möchte, wie ich dabei vorgehe, der kann sich mein Vorgehensmodell herunterladen oder auf der Unternehmenswebseite weitere Informationen zur Methodik usw. erhalten.

Nach der Ausgestaltung der Verträge, die insbesondere die Ziele, Umfang und Detailgrad der Tests erfassen, beginnt der »eigentliche Spaß« meiner Arbeit: Die Durchführung. Hierbei setze ich vornehmlich auf die Linux-Distribution Kali, die allerlei Tools mitbringt, um die verschiedenen Phasen eines Penetrationstests zu begleiten:

| Tool | Beschreibung |

|---|---|

| nmap | Nmap ist wohl der älteste und am häufigsten verwendete Portscanner. Das Tool wird praktisch ständig erweitert und bietet zahlreiche Funktionen (bspw. OS-Fingerprinting).Hintergrundwissen: nmap: Systeme auf offene Ports scannen. |

| Spiderfoot | Die Informationsbeschaffung zählt zu einer der wichtigsten Disziplinen bei der Vorbereitung und Durchführung eines Penetrationstests. SpiderFoot aggregiert Informationen aus den unterschiedlichsten Quellen und stellt diese übersichtlich dar. |

| sqlmap | Mit sqlmap lassen sich Schwachstellen (SQL-Injections) in Datenbanken erkennen und ausnutzen. |

| Burp Suite | Die Burp Suite verwende ich insbesondere für die Prüfung von Webanwendungen auf Schwachstellen wie SQL-Injection, Cross-Site-Scripting usw. Aber auch für die Analyse von Android- oder iOS-Apps nutze ich die Proxy-Funktionalität der Burp Suite. |

| Hashcat | Mit Hashcat lassen sich Passwörter effizient wiederherstellen. Gehashte Passwörter mit MD5, SHA256 oder auch scrypt stellen für Hashcat kein Problem dar – die notwendige Rechenpower vorausgesetzt. Schön sind auch die unterschiedlichen Angriffsvarianten, wie Dictionary attack, Combinator attack, Brute-force attack, Mask attack oder Hybrid attack. |

| KeepNote | Notizen und Informationen erfasse ich während eines Pentests mit KeepNote. |

| […] | […] |

Das ist lediglich ein kleiner Auszug aus jenen Tools, mit denen ich im Rahmen eines Penetrationstests arbeite. Größtenteils sind die Anwendungen quelloffen – mit der Burp Suite ist allerdings auch ein Werkzeug dabei, das proprietär ist.

3.1 Umgang mit Ergebnissen

Notizen, Abschlussberichte oder Präsentationen der durchgeführten Penetrationstests enthalten oftmals sensible Informationen bis hin zu Beschreibungen von Sicherheitslücken, die eine vollständige Kompromittierung erlauben. Es ist daher meine Pflicht, diese Informationen zu schützen. Zusätzlich zur Festplattenverschlüsselung verwende ich CryFS, um die Daten der Kunden zusätzlich zu verschlüsseln und nur bei Bedarf wieder zu entschlüsseln. In der Praxis bedeutet das: Alle Informationen zu einem Kunden inklusive sensibler Abschlussberichte werden in einem Unterordner aufbewahrt, in dem alle Dateien mittels CryFS verschlüsselt werden. Dies mache ich für jeden Kunden separat, mit einem via KeePassXC generierten Passwort. Informationen zur Entschlüsselung werden wiederum im Passwortmanager verwahrt. Kundendaten sind während meiner Arbeitszeit am Rechner also nicht dauerhaft einsehbar, sondern erst nach der Entschlüsselung.

Eine Synchronisation der (Kunden-)Daten in eine Cloud erfolgt nicht – sensible Daten bleiben grundsätzlich lokal bzw. werden auf zwei externe Backupmedien gesichert und an zwei unterschiedlichen Orten aufbewahrt. Prinzipiell wäre eine Speicherung und ständige Synchronisation in eine Cloud allerdings möglich – CryFS ist hierfür ausgelegt.

Hinweis

Wie ihr sichere Passwörter erstellt, diese verwaltet und mit einer Diceware-Passphrase schützt, zeige ich euch im Beitrag »Sicheres Passwort wählen: Der Zufall entscheidet«.4. App-Analysen » mobilsicher.de

Während herkömmliche App-Rezensionen meist Funktionalität oder Nutzen einer App beleuchten, gilt meine Aufmerksamkeit anderen Kriterien. Als Autor für mobilsicher.de mache ich das sichtbar, was sich im Hintergrund bei der App-Nutzung abspielt. Wer sich einmal einen Eindruck davon verschaffen möchte, was sich so manche in den Stores angebotene Apps hinter unserem »Rücken« erlauben, der kann gerne mal einen auf meine App-Rezensionen auf mobilsicher.de werfen.

Für die Durchführung der App-Rezensionen benutze ich ebenfalls Kali-Linux in Kombination mit der Burp Suite. Fortwährende Anpassungen von Google und Apple an den mobilen Betriebssystemen Android und iOS erschweren es allerdings zunehmend, die App-Analysen durchzuführen. Anleitungen wie »App Verbindungen mitschneiden auf Android und iOS« sind längst nicht mehr aktuell und müssten im Prinzip bei jedem Versionssprung aktualisiert werden. Folgende Tools kommen häufig zum Einsatz:

| Tool | Beschreibung |

|---|---|

| Burp Suite | Insbesondere die Proxy-Funktionalität der Burp Suite ist im Zusammenhang mit den App-Analysen ein wichtiges Werkzeug. Durch den Import des Root-Zertifikats können dann auch TLS-verschlüsselte Verbindungen mitgelesen werden. |

| Magisk | Magisk ermöglicht das »unsichtbare« Rooten des Android-Smartphones und gibt einem die Möglichkeit diverse Zusatzmodule zu installieren. Darunter bspw. das MagiskTrustUserCerts (notwendig um ab Nougat weiterhin TLS-Verkehr zu unterbrechen), Magisk Hide oder Magisk SELinux Manager. |

| XPosed Framework | Neben Magisk bietet auch das XPosed Framework die Möglichkeit, diverse Module zu installieren, die für die App-Analysen auf Android essentiell sind. Darunter bspw. JustTrustMe, um das HTTP Certificate Pinning zu umgehen. |

| adb | Mittels dieser Schnittstelle kann via USB-Kabel auf das Android-Gerät zugegriffen werden. Das erlaubt eine direkte Kommunikation und insbesondere die Ausführung von Android-Systembefehlen, die es bspw. ermöglichen jeglichen Netzwerkverkehr via iptables direkt auf einen anderen Rechner (zur Analyse) umzuleiten. |

| apktool | Oftmals kann es notwendig sein, den Quellcode von proprietären Apps zu analysieren. Beim Reverse-Engineering leistet das apktool hervorragende Arbeit. |

| […] | […] |

Für die Durchführung der App-Analysen nutze ich ausschließlich »echte« Hardware – also keine Emulatoren. Während ich privat auf ein komplett Google-freies Smartphone setze, kommt bei den App-Analysen ein Android-System mit Google-Services zum Einsatz – so wie es eben von den meisten Anwendern tagtäglich benutzt wird.

4.1 Austausch der Informationen

Der Austausch zwischen den Redakteuren von mobilsicher.de und mir erfolgt durchgehend verschlüsselt via OpenPGP (GnuPG). Wir arbeiten ausschließlich mit offenen Dateiformaten, die von LibreOffice unterstützt werden.

Hinweis

Wie E-Mail-Verschlüsselung funktioniert und wie ihr es selbst einsetzen könnt, habe ich im Beitrag »Verschlüsselte E-Mails mit GnuPG als Supergrundrecht« aufgezeigt.5. Lehrbeauftragter | Vorträge | Workshops

In meiner Tätigkeit als Lehrbeauftragter an der dualen Hochschule Karlsruhe habe ich es mir zur Aufgabe gemacht, den Studierenden anhand von aktuellen, praxisorientierten Beispielen die Grundlagen der IT-Sicherheit anschaulich zu vermitteln.

Leider erlebe ich nicht selten, dass Lehrbeauftragte Inhalte oder Folien via Facebook oder anderen fragwürdige Kanälen bereitstellen. Nach meiner Auffassung ist dieses Vorgehen gedankenlos und höchst fragwürdig. Das Ziel sollte sein, Studierende über die möglichen Konsequenzen aufzuklären, die mit der Nutzung solcher Plattformen einhergehen. Daher halte ich es für falsch, Inhalte bspw. via Facebook und Co. zu verteilen. Das entspricht nicht meinem Verständnis von Lehre.

Mein Vorgehen ist daher relativ schlicht: Die Erstellung der Folien erfolgt mit LibreOffice (Impress). Die aktuellen Foliensätze hoste ich selbst und stelle sie den Studierenden anschließend über einen passwortgeschützten Link bereit. Die Vorlesung selbst erfolgt mit Unterstützung eines Beamers. Fragen sind während und auch nach der Vorlesung ausdrücklich erwünscht. Wenn mich ein Studierender außerhalb der Vorlesung erreichen möchte kann er dies (verschlüsselt) per E-Mail tun.

6. Kuketz-Blog & Kuketz-Forum

Sowohl der Kuketz-Blog, als auch das Kuketz-Forum erfreuen sich einer stetig wachsenden Beliebtheit. Zugleich steigt damit der administrative Aufwand, die dahinter liegende Software (WordPress, phpBB) zu pflegen und an meine Anforderungen an IT-Sicherheit und Datenschutz anzupassen.

Den Blog, das Forum und auch meine Unternehmensseite hoste ich auf einem Root-Server auf Basis von Debian GNU/Linux. Außer mir hat niemand Zugriff auf den Server und damit die darauf befindlichen Daten – außer jemand würde sich unautorisiert Zugang verschaffen. Um potenziellen Angreifern ein Kompromittieren des Servers erheblich zu erschweren, habe ich entsprechende technische und organisatorische Schutzmaßnahmen ergriffen. Die Server-Infrastruktur, verwendete Software und auch die Sicherheitsmaßnahmen werde ich in einem gesonderten Teil der Serie »Datensouveränität« näher beleuchten.

6.1 WordPress: Blog

Meine Entscheidung aus dem Jahr 2012 auf WordPress zu setzen bereue ich zwar nicht, aber so ganz glücklich bin ich damit auch nicht. Ein Umzug, Re-Design und Anpassung auf eine andere Blogging-Plattform wie Hugo kommt allerdings aktuell nicht in Frage. Durch diverse Anpassungen habe ich WordPress soweit unter Kontrolle, dass ich es mit guten Gewissen einsetzen kann. Zu den Anpassungen zählt unter anderem:

- Cookies: Beim Besuch einer WordPress-Seite werden im Normalfall Cookies gesetzt. Mit einem Code-Snippet lässt sich das allerdings ganz einfach beheben und die Cookies deaktivieren.

- Kommentarfunktion: Bei der Nutzung der Kommentarfunktion ist die Angabe eines Namens rein optional. Wer keine Angabe macht, erscheint anschließend mit dem Namen »Anonymous«. Die IP-Adresse des Kommentators wird vollständig anonymisiert. Auf Gravatare oder ähnliches verzichte ich aus Datenschutzgründen.

- XMLRPC-Schnittstelle: Die XMLRPC-Schnittstelle stellt eines jener fragwürdigen Design-Entscheidungen dar, die die WordPress-Entwickler über die Jahre getroffen haben. Aufgrund der immer wieder auftretenden Probleme habe ich die Schnittstelle deaktiviert.

- JavaScript: Auf dem gesamten Blog wird vollständig auf JavaScript verzichtet und dies ebenfalls über den Content Security Policy Header »erzwungen«.

- Emoticons: Seit der Version 4.2 sind in WordPress sog. Emoticons integriert. Diese werden bei jedem Seitenaufruf direkt im HTML-Header eingebunden – unabhängig davon, ob sie benutzt werden oder nicht. Glücklicherweise lässt sich über eine Anpassung der functions.php auch diese fragwürdige Designentscheidung rückgängig machen.

In Summe hat WordPress sowohl aus der Sicherheits- als auch der Datenschutzperspektive dringend Nachholbedarf. Anstatt nutzlose Gimmicks zu implementieren, sollte der WordPress-Kern auf lange Sicht entschlackt werden. Wer irgendwelche Funktionen benötigt, der kann sich diese dann bei Bedarf über die Plugins in WordPress integrieren.

Zumindest hinsichtlich der Datenschutzgrundverordnung (DSGVO) können WordPress-Nutzer vermutlich ab Version 4.9.6 aufatmen, wie die spannende Diskussion dazu belegt. Die WordPress-Entwickler planen die notwendigen Änderungen an WordPress vorzunehmen, um WordPress-Betreibern die Möglichkeit zu geben, die DSGVO umzusetzen.

Mein persönlicher Umgang mit WordPress lässt sich im Grunde wie folgt zusammenfassen:

Es werden nur jene Funktionen angeboten / benutzt, die sich (nach meiner Einschätzung) nicht negativ auf die Sicherheit und den Datenschutz der Leser auswirken.

Aus diesem Grund setze ich auch nur wenig Plugins ein, um eben die Angriffsfläche möglichst gering zu halten:

| Tool | Beschreibung |

|---|---|

| Antispam Bee | Spam ist nicht nur bei E-Mails ein Problem, sondern auch auf Blogs. Antispam Bee blockiert effektiv Spamkommentare und lässt sich dabei auch datenschutzfreundlich einstellen. |

| Cachify | Mittels Cachify lässt sich die Ladezeit eines WordPress-Blogs optimieren. In Kombination mit memcached lässt sich damit eine Reaktionszeit erzielen, die mit dem Laden statischer HTML-Seiten vergleichbar ist. |

| MailPoet | Das Plugin versendet Newsletter, sobald auf dem (Haupt-)Blog ein neuer Beitrag erscheint. Die Anmeldung an den Newsletter-Service erfolgt via Double-Opt-In. Das Tracking lässt sich deaktivieren. |

| Mastodon Autopost | Sobald auf dem Blog oder Microblog ein Beitrag veröffentlicht wird, ruft das Plugin den Mastodon-Account auf und verlinkt den Beitrag. |

| The SEO Framework | Etwas Suchmaschinenoptimierung kann nie schaden, damit die Blog-Beiträge eine bessere Positionierung in den Suchmaschinen erzielen und dadurch von einem breiteren Publikum gefunden werden. |

Hinweis

Wenn ihr wissen möchtet, welche Informationen von euch beim Besuch auf dem Blog verarbeitet werden, dann werft einfach einen Blick in den Beitrag »DSGVO: Auflistung personenbeziehbarer Daten«.6.2 phpBB: Forum

Das Kuketz-Forum ist seit Ende Januar 2018 aktiv und basiert auf phpBB. Die Entscheidung, auf phpBB zu setzen, habe ich bisher nicht bereut. Mit einer kleinen Ausnahme: Bei vielen Projekten kennt man den Content Security Policy Header offenbar nur vom Hörensagen. Leider zählt hierzu auch das phpBB-Projekt »Compatibility with CSP (Content Security Policy)?«. Bisher ist es mir nicht gelungen den CSP-Header des Forums strikter zu gestalten:

Content-Security-Policy: default-src 'none'; script-src 'self' 'unsafe-inline'; img-src 'self'; style-src 'self' 'unsafe-inline'; font-src 'self'; base-uri 'none'; frame-ancestors 'none'; form-action 'self'; block-all-mixed-content

Das ist schade, da sich durch einen strikteren CSP-Header das Risiko vor möglichen Cross-Site-Scripting-Schwachstellen in phpBB minimieren ließe.

Davon abgesehen habe ich noch ein paar Anpassungen vorgenommen, um so wenig personenbezogene Daten wie möglich zu speichern / verarbeiten und die Sicherheit zu erhöhen:

- IP-Adresse anonymisieren: phpBB speichert bei diversen Aktionen die vollständige IP-Adresse eines Nutzers in der Datenbank, die sich anschließend über das ACP einsehen lässt. Via einem Shell-Script werden die IP-Adressen im 24-Stunden-Rhythmus anonymisiert bzw. auf »127.0.0.1« gesetzt.

- JavaScript: An einigen Stellen habe ich (unnötiges) JavaScript aus phpBB entfernt. Es gänzlich zu entfernen würde allerdings diverse Probleme verursachen bzw. tiefgreifende Änderungen erforderlich machen.

- Extensions: Via Extensions lassen sich diverse Funktionen nachrüsten, die phpBB in seiner Standardauslieferung nicht mitbringt. Jede zusätzliche Extension erhöht allerdings die mögliche Angriffsfläche auf das Kuketz-Forum. Aus diesem Grund verzichte ich (größtenteils) auf Extensions. Es kommen nur zwei zum Einsatz: External Images as Link und Board Announcements.

6.3 Webangebote allgemein

Tracking in jeglicher Form lehne ich ab. Der Grundgedanke der Datensparsamkeit steht klar im Vordergrund – es werden nur jene Daten erfasst bzw. verarbeitet, die zur Diensterbringung unbedingt notwendig sind. Das spiegelt sich (hoffentlich) auch in der Konfiguration / Anpassung von WordPress und des phpBB basierten Forums wider.

7. Kundendaten | Geschäftsdaten

Dokumente, die Kommunikation mit Kunden und auch Informationen, die mich selbst als Unternehmen (Freiberufler) betreffen, sollten sicher verwahrt werden. Unter »sicher« verstehe ich, dass ich stets die Herrschaft und Kontrolle über die Daten behalte und diese regelmäßig auf einem Backupmedium gespeichert werden. Das Backup erfolgt bei mir äußerst simpel:

- Speicherort: Externes USB-Gehäuse mit zwei Festplatten, die über RAID-1 gespiegelt sind

- Weiterer Speicherort: Externe USB-Festplatte zu Hause

- Sicherungssoftware: BorgBackup

- Vorgang: Während der Laufzeit werden automatisch inkrementelle Backups erstellt / Einmal wöchentlich ein vollständiges Backup

Das war es auch schon. Einmal eingerichtet ist es äußerst simpel zu händeln. Alle Daten auf den externen Laufwerken sind mit 256-bit AES verschlüsselt.

7.1 Kommunikation

Kundenanfragen erhalte ich meist per E-Mail. Das ist allerdings auch dem Hintergrund geschuldet, dass ich telefonisch nicht immer erreichbar bin. Um die eigene Datensouveränität bestmöglich zu schützen, lehne ich Kommunikation via WhatsApp, Skype oder anderen fraglichen Diensten grundsätzlich ab.

Am liebsten ist es mir natürlich, wenn die E-Mail-Kommunikation verschlüsselt via PGP/GPG erfolgt. Leider ist dies noch immer keine gängige Praxis, sondern E-Mails werden unverschlüsselt versendet. Daher prüfe ich, ob zumindest die E-Mail-Server untereinander via TLS kommunizieren:

Received: from mailgate1.bwl.de (mailgate2.bwl.de [193.197.148.18]) (using TLSv1.2 with cipher ECDHE-ECDSA-AES256-GCM-SHA384 (256/256 bits)) by mail.kuketz.de (Postfix) with ESMTPS id 0D43F5E8F3

Zumindest so ist einigermaßen sichergestellt, dass die E-Mail nicht gleich als »Postkarte« über das Internet versendet wird.

Kontaktiert mich jemand über sein Google-Konto oder nutzt Google-E-Mail-Services retourniert mein Server übrigens folgende Meldung auf Basis eines Sieve Filters für Dovecot:

This is an auto-reply message from my mail server.

Please be aware that all emails sent and received in Gmail are analysed by Google.This is a serious invasion of privacy!If you live in Germany, please consider changing your email service:

- [1] https://mailbox.org/

- [2] https://posteo.de

- [3] https://tuta.com/

Due to this privacy violation by Google, I will read your email but may not reply to it.

Thank you very much in advance for your understanding.

Manche halten das für maßlos überzogen und gerade im Geschäftsumfeld für unangebracht. Das mag so sein, aber ich finde es ebenso unangebracht, wenn meine Daten bei Google landen und ich dies bereits im Vorfeld vermeiden kann.

7.2 Formate

Dokumente, Präsentationen und dergleichen erstelle ich grundsätzlich mit LibreOffice. Die fertiggestellten Fassungen konvertiere ich anschließend in das PDF-Format und versende / übergebe diese dem Kunden. Hin und wieder erhalte ich auch Dokumente im Microsoft-Office-Format. Da sich diese allerdings problemlos mit LibreOffice öffnen und auch wieder im MS-Format speichern lassen, bin ich in dieser Hinsicht noch auf keine Probleme gestoßen.

Anfragen von Job-Vermittlern, denen ich mein »Profil« im Microsoft-Word-Format zukommen lassen soll, versende ich grundsätzlich nur einen Link zur Unternehmensseite. Oder um es anders zu formulieren: Profile, die praktisch fast einem Lebenslauf entsprechen, versende ich nicht einfach mal so auf Anfrage über das Internet. Ich weiß praktisch nicht, was mit diesen Daten passiert – im Sinne der Datensouveränität ein gruseliger Gedanke.

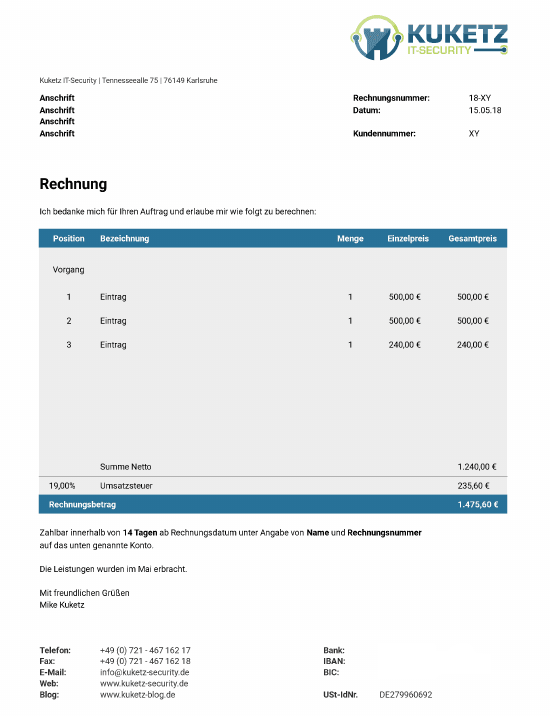

7.3 Angebote, Rechnungen & Bezahlvorgänge

Angebote, Rechnungen und Bezahlvorgänge verwalte ich ganz klassisch mit LibreOffice (Calc) – also einfachste Tabellenkalkulation. Das ist insofern kein Problem, da ich pro Jahr nicht tausende von Aufträgen bearbeite und folglich keine Software benötige, die mir meine Rechnungsverwaltung übernimmt. So sieht eine Rechnung bei mir aus:

Kein Schnickschnack, keine Cloud-Services oder proprietäre Software. Dieses Dokument lässt sich vermutlich auch noch in zehn Jahren genauso einfach benutzen wie heute.

8. Fazit

Der kleine Einblick in den Umgang mit (Geschäfts-)Daten im Arbeitsalltag hat euch hoffentlich gezeigt, dass es durchaus möglich ist, große Teile der Datensouveränität zu bewahren. Dieses gelingt insbesondere deshalb, weil ich einen Großteil meiner Dienste (E-Mail, Webservices) selbst hoste und hauptsächlich auf freie und quelloffene Software setze. Wann immer möglich vermeide ich es, einen externen Dienst(-leister) zu verwenden – gerade im Geschäftsumfeld ist es dann vielfach einfacher, nicht nur meine Datensouveränität, sondern auch die meiner Kunden bestmöglich zu gewährleisten.

Gerade weil das hosten von Diensten (E-Mail, Webservices) ein elementarer Bestandteil zur Wahrung der Datensouveränität darstellt, werde ich im nächsten Teil der Artikelserie detailliert darauf eingehen.

Bildquellen:

Deal: Roundicons from www.flaticon.com is licensed by CC 3.0 BY

Wenn du über aktuelle Beiträge informiert werden möchtest, hast du verschiedene Möglichkeiten, dem Blog zu folgen:

13 Ergänzungen zu “Umgang mit Daten im Arbeitsalltag – Datensouveränität Teil2”

Wenn du konkrete Fragen hast oder Hilfe benötigst, sind das offizielle Forum oder der Chat geeignete Anlaufstellen, um dein Anliegen zu diskutieren. Per E-Mail beantworte ich grundsätzlich keine (Support-)Anfragen – dazu fehlt mir einfach die Zeit. Kuketz-Forum

Wenn du konkrete Fragen hast oder Hilfe benötigst, sind das offizielle Forum oder der Chat geeignete Anlaufstellen, um dein Anliegen zu diskutieren. Per E-Mail beantworte ich grundsätzlich keine (Support-)Anfragen – dazu fehlt mir einfach die Zeit. Kuketz-ForumAbschließender Hinweis

Blog-Beiträge erheben nicht den Anspruch auf ständige Aktualität und Richtigkeit wie Lexikoneinträge (z.B. Wikipedia), sondern beziehen sich wie Zeitungsartikel auf den Informationsstand zum Zeitpunkt des Redaktionsschlusses.Kritik, Anregungen oder Korrekturvorschläge zu den Beiträgen nehme ich gerne per E-Mail entgegen.

Unterstützen

Unterstützen

Interessanter Artikel, danke dafür.

Du erwähnst am Anfang öfters, dass du dir deine Hard- und Software selbst aussuchen kannst, gehst dann aber nur auf die Software ein. Es wäre spannend zu erfahren welche „offene“ oder „am ehesten offene“ Hardware du benutzt oder aktuell empfiehlst. Wäre natürlich nur eine Momentaufnahme, da sich da immer wieder einiges ändert. Dennoch es wäre zumindest mal ein Anhaltspunkt, wenn man selbst neue Hardware anschaffen möchte.

Als Arbeitsrechner nutze ich ein T400 auf Basis von Libreboot. Dazu noch ein externes USB-Dongle mit AR9271-Chipsatz.

Im Kuketz-Forum gibt es ein eigenes Sub-Forum, um über das Thema »freie« Hardware zu diskutieren.

Danke für den Artikel! Ich habe großen Respekt für Ihre konsequente Haltung bei Ihrem Kontakt mit Kunden oder anderen Menschen. Hoffe dies macht bei allen wichtigen staatlichen und privaten Institutionen Schule.

Es wäre zu wünschen, dass vielleicht ein Pädagoge Ihre Methodik und persönliche Haltung in ein medienpädagogisches Konzepz übersetzt und dies an alle Schulpräsidien verschickt. Das wäre eine tolle Grundlage für eine Unterrichtseinheit „Datenschutz: Die Daten des Menschen sind unantastbar“ ;)

Im Namen aller Leser Ihres Blogs: Vielen Dank für Ihre stetigen Bemühungen den Leuten das Bewusstsein für Datenschutz zu schärfen.

Danke für diesen erneut sehr interessanten Artikel! Kannst du bitte dieses Code-Snippet präsentieren bzw. einen Link nennen, wo es zu finden ist?

Hallo Mike,

ein lesenswerter Artikel / Interview mit Andreas Voßhoff, Bundesbeauftragte für den Datenschutz und die Informationsfreiheit, im Deutschlandfunk.

Es dreht sich im Mittelteil auch um den Begriff „Datensouveränität“.

Interview mit Andrea Voßhoff

Gruß

Martin

Gestern mit einer Hausverwaltung gesprochen, um einen Wohnungsbesichtigungstermin zu vereinbaren. Gespräch lief gut, bis der Verwalter gefragt hat, ob ich Whatsapp habe. Erstmal gestockt und dann erläutert, dass man hier die falsche Person hierfür am Hörer hat. Er wollte dann die Nummer für SMS, aber auch da musste ich erklären, dass ich das nicht in ein Adressbuch haben möchte, worauf Whatsapp Zugriff hat. Kurz hatten wir uns zwar per Mail geeinigt, aber dann war mein mulmiges Bauchgefühl doch zu groß und ich schrieb freundlich, dass ich leider Absagen muss, da ich meine Daten in Sicherheit wiegen möchte und das mit Whatsappbezug einfach nicht wirklich möglich ist.

Die Antwort zurück: Wir sind eine Wohnungsverwaltung, wir achten die IT-Sicherheit….

Ich habe es unterlassen zurück zuschreiben, dass das nach der Frage für mich absoluter Quatsch ist..einfach mal nein sagen und auch den großen Unternehmen Feedback geben, dass die eigenen Daten wichtig sind!

Danke für unzähligen Beiträge zur Offenheit. Transparenz ist ein unsäglicher Pfeiler unserer Gesellschaft. Ich habe eine Frage zur Rechnung: Durch die Digitalisierung wird immer wieder die digitale Rechnung in Form von ZUGFeRD und X-Rechnung angesprochen. Betrifft das auch kleine Firmen oder wie ist diese digitale Agenda zu verstehen (außer ein verrückt machen)?

Da kann ich dir leider nicht weiterhelfen.

Danke zu Deiner Auskunft über Details zu Deinem WordPress-Blog.

Interessant wäre noch: Welches Theme nutzt Du? Die Standard-Themes binden ja leider immer Google-Fonts ein. Oder hast Du ein eigenes Theme geschrieben?

Gruß

Rainer

Siehe Impressum.

Keineswegs, meine ich, es wäre fast schon grotesk, wenn der Pentester nicht exakt so handelte, im Gegenteil: perfektes Marketing (Trust).

Hallo Mike,

Super Artikel ! Sehr komplett ! UN GRAND BRAVO !

Du hast ein vorbildliches Verhalten. Da gibt es einige die sich davon inspirieren sollten.

Darin gibt es einiges dass ich schon privat anwende, aber auch einige gute Ansätze die ich in Zukunft so gut wie es geht anwenden kann.

In der Firma bin ich leider sehr an die Tools gebunden die man mir zur Verfügung stellt. Und darunter hat es sehr viel Schrott :(

Ich habe soeben dein Blog via ein Mastodon-Link entdeckt. Hab‘ gerade den RSS-Feed dazu abonniert.

Mach weiter so !

Gruss aus der Französisch-sprechenden Schweiz.

Philippe