Microsoft Authenticator-App: Sicherkritische App mit Tracking-Bibliotheken – Bad idea!

Laut einem Bericht von Exodus Privacy beinhaltet die Microsoft Authenticator-App (Android Version: 6.2108.5654) die Code-Signaturen von sechs Trackern:

- Adjust

- Google Analytics

- Google Firebase Analytics

- Microsoft Visual Studio App Center Analytics

- Microsoft Visual Studio App Center Crashes

- OpenTelemetry (OpenCensus, OpenTracing)

Bei der Microsoft Authenticator-App handelt es sich nicht um irgendeine App, sondern um eine App, mit der der Nutzer sich an/gegenüber Microsoft-Diensten authentifizieren soll. Microsoft behauptet nun sogar, mit Passwörtern sei nun Schluss – wenn man denn will und verweist auf die Microsoft Authenticator-App.

Es handelt sich also um eine App, die einen höchst sicherheitskritischen und sensiblen Vorgang durchführen soll: Die Anmeldung/Authentifizierung des Nutzers. Durch die Einbindung externer (Tracking-)Dienstleister in die App geht Microsoft allerdings eine Vertrauensbeziehung ein, ohne sich womöglich mit der daraus resultierenden Datenschutz- und Sicherheitsproblematik ausreichend auseinandergesetzt zu haben. Insbesondere im Kontext einer App, die sicherheitsrelevante Funktionen ausführt – in diesem Fall eine Zwei-Faktor-Authentifizierung – ist die Integration von zusätzlichen Tracking-Bibliotheken äußerst fragwürdig. Mehr Informationen zu dieser Thematik unter: Wie Tracking in Apps die Sicherheit und den Datenschutz unnötig gefährdet.

Werfen wir nachfolgend zunächst mal einen Blick auf das Datensendeverhalten der App und anschließend noch einen auf die Datenschutzerklärung.

App-Start: Unmittelbar nach dem Start (keine Interaktion des Nutzers)

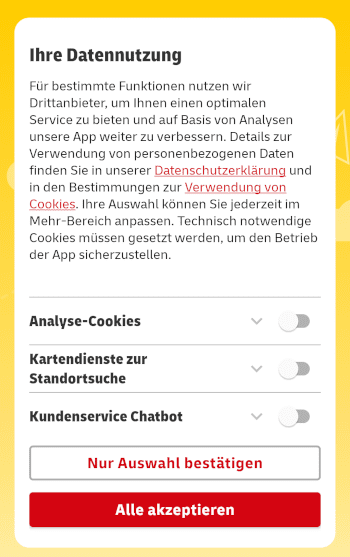

Unmittelbar nach dem Start der App kontaktiert diese nahezu alle Tracking-Anbieter, die Exodus Privacy bei seiner Analyse entdeckt hat. Da fragt man sich schon, ob das Hinweisfenster tatsächlich ernst gemeint ist:

Microsoft respektiert Ihre Privatsphäre

Wir erfassen die erforderlichen Diagnosedaten, um die App zu schützen und auf dem neuesten Stand zu halten. Dies umfasst nicht Ihren Namen oder sensible Daten.

Zudem sammeln wir optionale Nutzungsdaten, um Authenticator zu verbessern. Sie können die Freigabe optionaler Nutzungsdaten jederzeit über die App-Einstellungen deaktivieren.

Darunter dann ein Button mit der Aufschrift Ich stimme zu und ein Link zur Datenschutzerklärung. Inwiefern eine Sammlung der Nutzungsdaten nun optional sein soll, erschließt sich mir nicht. Denn schon bevor der Nutzer überhaupt die Möglichkeit zu einer Einwilligung hat, werden die Tracking-Anbieter bereits kontaktiert und mit Daten beliefert. Von optional kann an dieser Stelle keine Rede sein.

[1] Beispielhaft ein Ausschnitt einer Übermittlung an Adjust, ein Analyse-Unternehmen, das sich auf den Bereich mobile Endgeräte spezialisiert hat [app.adjust.com]:

POST /session HTTP/1.1 Client-SDK: android4.20.0 Content-Type: application/x-www-form-urlencoded User-Agent: Dalvik/2.1.0 (Linux; U; Android 10; Mi A1 Build/QQ3A.200805.001) Host: app.adjust.com Connection: close Accept-Encoding: gzip, deflate Content-Length: 893 country=DE&api_level=29&event_buffering_enabled=0&hardware_name=lineage_tissot-userdebug+10+QQ3A.200805.001+93807c4af6&app_version=6.2108.5654&app_token=m2wnb7f4n2f4&installed_at=2021-09-17T12%3A52%3A12.569Z%2B0200&created_at=2021-09-17T13%3A44%3A26.265Z%2B0200&device_type=phone&language=de&gps_adid=d57fa49c-45a8-4a60-8b53-2aad7bde9a73&connectivity_type=1&device_manufacturer=Xiaomi&display_width=1080&device_name=Mi+A1&needs_response_details=1&os_build=QQ3A.200805.001&updated_at=2021-09-17T12%3A52%3A12.569Z%2B0200&cpu_type=arm64-v8a&screen_size=normal&screen_format=long&gps_adid_src=service&os_version=10&android_uuid=caf8b330-deeb-42fd-a410-483a0841aa32&environment=production&screen_density=high&attribution_deeplink=1&session_count=1&display_height=1920&package_name=com.azure.authenticator&os_name=android&network_type=0&tracking_enabled=1&sent_at=2021-09-17T13%3A44%3A28.233Z%2B0200

Aufgedröselt:

- Land: DE – Deutschland

- Verwendete Android API: 29

- Hardware: lineage_tissot-userdebug+10+QQ3A.200805.001+93807c4af6

- App Version: 6.2108.5654

- Installationsdatum: 2021-09-17

- Gerät: Telefon

- Google Advertising ID: d57fa49c-45a8-4a60-8b53-2aad7bde9a73

- Hersteller: Xiaomi

- Modell: Mi A1

- Auflösung: 1080×1920

- CPU: arm64-v8a

- Android UUID: caf8b330-deeb-42fd-a410-483a0841aa32

- Umgebung: Produktiv (kein Emulator)

- Package Name: com.azure.authenticator

- OS: Android

- Tracking aktiviert: Ja

Allein die Übermittlung der Google-Advertising-ID genügt im Grunde genommen, dass Adjust nun eine Verknüpfung zwischen Nutzern der Microsoft Authenticator-App und den anderen bisher über den Nutzer gesammelten Datensätze herstellen kann. Adjust ist vergleichsweise häufig in Apps integriert und erfasst regelmäßig die Google-Advertising-ID.

Auch an Google fließen im Zusammenhang mit Google Analytics bzw. Google Firebase Analytics Daten unmittelbar nach dem Start ab.

Hinweis

ÜberEinstellungen -> Nutzungsdaten lässt sich die Erfassung der Nutzungsdaten deaktivieren. Bis man dahin kommt, sind allerdings schon Nutzungsdaten abgeflossen. Das ist sicherlich nicht im Sinne der DSGVO.Während der Nutzung

Aufgrund eines fehlenden Microsoft-Kontos habe ich keine weiteren Datenschnitte angefertigt. Ein Test im Praxisbetrieb fällt daher leider aus.

Datenschutzerklärung

Die verlinkte Datenschutzerklärung in der App und dem Google Play Store ist eine Microsoft-Standarderklärung. Genaue Angaben bzw. Informationen, welche Daten, die Microsoft Authenticator-App verarbeitet oder zu welchem Zweck Tracking-Dienstleister eingebunden sind, sucht man vergebens. Ein Nutzer kann sich vorab also nicht darüber informieren, ob Microsoft mit Drittanbietern bzw. Auftragsverarbeitern zusammenarbeitet oder zu welchem Zweck seine Daten verabeitet werden. Transparenz sieht anders aus.

Fazit

Schlimm genug, dass ein Tech-Gigant wie Microsoft es auch bei seiner Authenticator-App nicht schafft, die DSGVO umzusetzen bzw. zu respektieren. Das Popup unmittelbar nach dem Start der App mit der Überschrift »Microsoft respektiert Ihre Privatsphäre« muss Ironie sein. Für fataler halte ich allerdings das Sicherheitsrisiko, das mit der Integration von Tracking-Bibliotheken einhergeht. Gerade in einer App, die für sicherheitskritische Anwendungsszenarien konzipiert ist, hat Fremdcode nichts zu suchen.

Abschließend wirft sich die Frage auf, wem die Umstellung auf die Microsoft Authenticator-App eigentlich nutzt. Microsoft oder seinen Kunden?