1. Bond, James Bond

Der Messenger Briar legt den Fokus auf Anonymität und setzt dabei auf einen völlig anderen Ansatz, als es gewöhnliche Messenger tun. Das muss er auch, denn die Zielgruppe von Briar sind (politische) Aktivisten, Journalisten etc., also Menschen, die gegen Missstände ankämpfen oder darüber berichten. Die App ist ausschließlich für Android verfügbar und ist neben dem Google Play Store ebenfalls im datenschutzfreundlichen F-Droid Store für Android erhältlich.

Briar kommt ohne zentrale Server (Peer-To-Peer-Netzwerk) aus und versendet alle Nachrichten über das Anonymisierungsnetzwerk Tor. Das bedeutet: Die bei der Nutzung anfallenden Metadaten werden derart verschleiert, dass eine Rückverfolgung, wer mit wem in Kontakt stand, unmöglich ist. Zudem ist diese Lösung äußerst zensurresistent. Für die Nutzung von Briar ist weder eine Telefonnummer noch der Zugriff auf das Adressbuch notwendig.

Aufgrund der in Briar eingebauten Möglichkeit des vermaschten Netzes kann es auch ohne funktionierende Internet-Infrastruktur arbeiten und in dieser Weise zum Beispiel die Hilfe in Katastrophenfällen unterstützen. Die hohe Robustheit, Sicherheit und Anonymität haben allerdings ihren Preis: Verglichen mit herkömmlichen Messengern ist die Benutzerfreundlichkeit (noch) eingeschränkt und die dauerhafte Verbindung über das Tor-Netzwerk geht auf Kosten des Akkus.

- Die verrückte Welt der Messenger – Messenger Teil1

- Threema: Instant-Messaging-Dienst aus der Schweiz – Messenger Teil2

- Telegram: »Sicherheit« gibt es nur auf Anfrage – Messenger Teil3

- Wire: Vertrauen verspielt – Messenger Teil4

- Delta Chat: Messaging über die E-Mail-Infrastruktur – Messenger Teil5

- Conversations: Messaging über das XMPP-Protokoll – Messenger Teil6

- Element: Messaging über die Matrix – Messenger Teil7

- Briar: Anonymität und Sicherheit gehen vor – Messenger Teil8

- Signal: Hohe Sicherheit und Zero-Knowledge-Prinzip – Messenger Teil9

2. Verschlüsselung | Kryptografie

Zur Gewährleistung einer »abhörsicheren« Kommunikation setzt Briar auf die Ende-zu-Ende-Verschlüsselung (E2EE) der Nachrichteninhalte. Dazu nutzt der Messenger ausnahmsweise nicht eine an das Signal-Protokoll angelehnte Implementierung, sondern eine Eigenentwicklung mit dem Namen Bramble. Sowohl die Crypto als auch die Briar-App selbst wurden mit dem ersten Release 2017 von Cure53 auditiert. Das Fazit:

[…] For the six Cure53 testers who completed this assessment, the overall low severity translates to an application with a good understanding of vulnerability patterns and threats. […] the quality and readability of the app’s source code was rather exceptional […] Still, provided that the documented issues get fixed properly, the application is able to offer a good level of privacy and security. In other words, the Briar secure messenger can be recommended for use.

Solche Bewertungen liest man in der Abschlussbewertung eines Sicherheitsaudits eher selten – das spricht für Briar bzw. die Professionalität des Entwicklerteams.

Alle Nachrichten werden standardmäßig E2E verschlüsselt – sowohl im Einzel- als auch Gruppenchat. Darüber hinaus unterstützt das Briar-Protokoll die glaubhafte Abstreitbarkeit und Folgenlosigkeit (engl. Perfect Forward Secrecy (PFS)). Allerdings nicht in jedem Anwendungsfall, wie eine Nachfrage bei den Entwicklern zeigt:

Briar indeed offers Perfect Forward Secrecy, but it doesn’t offer deniability for all types of communications. One-to-one messages have that security property, but one-to-many communications like groups, forums and blog posts don’t have deniability, because those messages are signed.

Du kannst den Blog aktiv unterstützen!

Unabhängig. Kritisch. Informativ. Praxisnah. Verständlich.

Die Arbeit von kuketz-blog.de wird vollständig durch Spenden unserer Leserschaft finanziert. Sei Teil unserer Community und unterstütze unsere Arbeit mit einer Spende.

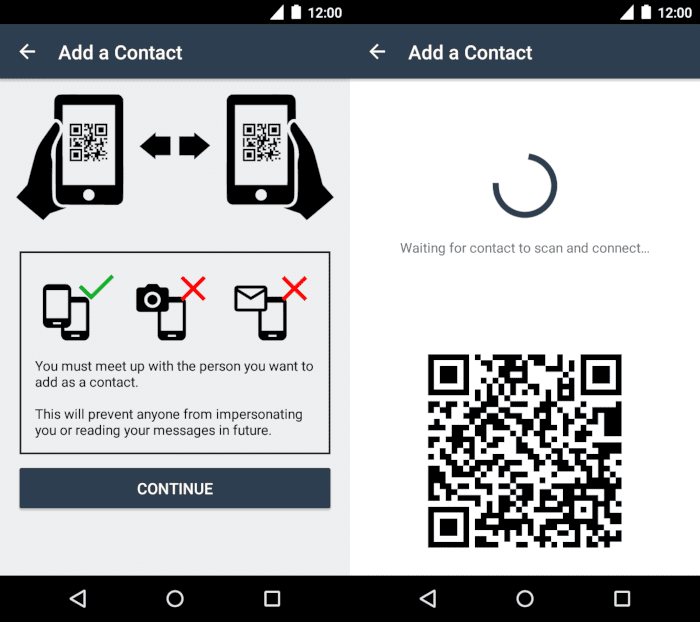

2.1 Authentifikation

Wer eine Authentifizierung seines Gegenübers nicht durchführt, kann nie wirklich sicher sein, ob er tatsächlich mit dem gewünschten Kommunikationspartner Nachrichten austauscht oder womöglich mit einem unbekannten Dritten. Bei Briar erfolgt die Verifikation eines Kommunikationspartners direkt bei einem Treffen via QR-Code, der dann abgeglichen wird:

Ein grüner Kreis neben dem Kontaktnamen signalisiert die Verifikation im Anschluss. Übrigens: Kontakte lassen sich auch »aus der Ferne« also über das Internet hinzufügen – eine Verifikation muss allerdings weiterhin bei einem echten Treffen stattfinden.

Hinweis

Weitere Details zur verwendeten Kryptografie bzw. zum Bramble-Protokoll findet ihr im GitLab-Repository des Projets.3. Zentral | Föderiert | Dezentral

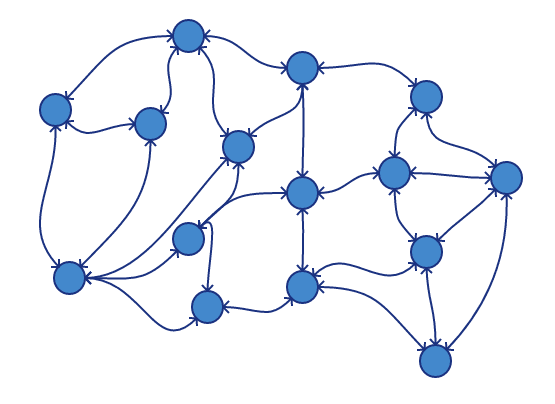

Anders als bei den meisten Messengern erfolgt die Kommunikation bzw. der Nachrichtenaustausch nicht über zentrale Server, sondern über ein Peer-2-Peer-Netzwerk. Es handelt sich also um eine vollständig dezentrale Vernetzung, bei dem Nachrichten, ohne die Abhängigkeit von einer Client-Server-Struktur, direkt unter den Clients ausgetauscht werden. Dieser Ansatz ist äußerst zensurresistent, (nahezu) immun gegen Überwachung und es fallen dabei kaum Metadaten an – und wenn doch, dann werden diese bei Briar zusätzlich über das Tor-Netzwerk verschleiert. Alle Nachrichten werden ausschließlich auf den Geräten der beteiligten Kommunikationspartner gespeichert.

So sinnvoll dieser Ansatz auch erscheint, hat er in der Praxis mit ein paar Nachteilen zu kämpfen. Einer davon ist, dass keine zeitversetzte Kommunikation möglich ist. Nutzer müssen also online sein, damit sie miteinander chatten können. Eine zeitversetzte Kommunikation, wie es Messenger üblicherweise bieten, ist bei Briar aufgrund der fehlenden Serverkomponente nicht möglich. Die Briar-Entwickler sind sich dieser Problematik bewusst und wollen daher demnächst die Briar Mailbox einführen. Ich zitiere mal aus einem E-Mail-Kontakt mit den Entwicklern:

Die grundlegende Idee ist, dass man ein anderes Gerät hat, dass als always-on device dient. Das kann ein altes Smartphone sein, das zuhause am Strom hängt, etwas professioneller auch ein Raspberry Pi oder auch ein gewöhnlicher Server. Dieses Gerät ist dann immer für dich online und Briar auf deinem „Hautpt-Gerät“ ist dann ähnlich einfach zu benutzen wie beispielsweise Conversations oder Signal, da sich das Haupt-Gerät nur noch ab und zu bei der Mailbox melden muss. Öffnet man Ports in seinem Router, kann das sogar genauso Energie- und Ressourcen-sparend umgesetzt werden wie bei Conversations.

Das klingt prima. Man hostet praktisch seinen eigenen kleinen Briar-Server, der stellvertretend alle Nachrichten zwischenspeichert und diesen dann dem Client mitteilt. Das sollte nicht nur den Akku schonen, sondern gleichzeitig die Problematik mit der zeitversetzten Kommunikation reduzieren.

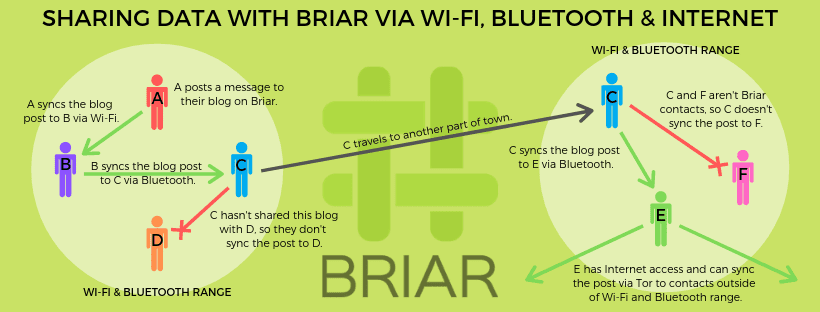

Übrigens: Bei Briar kommunizieren die Teilnehmer nicht nur direkt miteinander über das Internet, sondern auch über WLAN und Bluetooth. Sollte also das Internet nicht verfügbar sein, so ist eine Kommunikation dennoch möglich – bspw. über Freifunk. Zudem wird daran gearbeitet, dass sich Nachrichten auch via USB-Stick oder SD-Karte austauschen lassen. Aber auch ein Nachrichtentransport via »low-power wide-area networks« (LPWAN/LoRa) – vergleichbar mit Walkie-Talkies – befindet sich in Arbeit.

4. Metadaten

Trotz einer E2EE können die Metadaten bei einem Messenger noch eine ganze Menge über eine Person aussagen:

- Wer wann online ist

- Mit wie vielen Geräten jemand online ist

- Welche Kontakte jemand hat (Social-Graph)

- Wer mit wem wann kommuniziert

- Die IP-Adressen der Geräte

- […]

Bei der Nutzung eines zentralisierten Messengers müssen wir also dem Anbieter vertrauen, dass dieser die erhobenen Metadaten nicht speichert, weitergibt bzw. irgendwie verwertet. Etwas mehr Kontrolle über die Metadaten haben wir bei der Nutzung von föderalen Lösungen wie XMPP bzw. Matrix – allerdings auch nur dann, wenn der Server unter der eigenen Kontrolle steht. Ansonsten ist die Problematik ähnlich wie bei zentralisierten Diensten zu bewerten.

Die größtmögliche Vermeidung bzw. Verschleierung von Metadaten ist demnach nur dann möglich, wenn die Abhängigkeit zur Serverkomponente aufgelöst wird. Genau das macht Briar mit seinem Peer-2-Peer-Netzwerk-Ansatz. Aufgrund des Verzichts einer Server-Infrastruktur und der Verwendung des Tor-Netzwerks ist es praktisch unmöglich herauszufinden, wer mit wem wann kommuniziert. Die anfallenden Metadaten wie IP-Adresse und Co. werden dann noch zusätzlich über das Tor-Netzwerk verschleiert. Was bleibt ist praktisch lediglich eine Verbindung in das Tor-Netzwerk. Man kann also sagen: Bei Briar fallen keine Metadaten an. Insbesondere für Aktivisten, Journalisten etc., also Menschen, die gegen Missstände ankämpfen oder darüber berichten, dürfte dies von großem Vorteil sein.

Bei Briar gibt es also keine zentrale Datenbank bzw. Server, die Nachrichten zwischenspeichern. Das »Vertrauen« ist also direkt im Protokoll implementiert.

Gut zu wissen: Ist ein Kommunikationspartner gerade nicht online, versucht die App immer wieder, die jeweilige Nachricht zu verschicken.

5. Identifier

Beim ersten Start der App wird man dazu aufgefordert, ein Konto anzulegen bzw. einen beliebigen Namen zu vergeben. Zusätzlich wird das Konto mit einem mindestens 8 Zeichen langen Passwort abgesichert – nach dem Neustart des Smartphones bzw. wenn man sich zuvor abgemeldet hat, wird dieses dann abgefragt. Das sollte man sich gut merken, denn es gibt keine Option dieses wiederherzustellen.

Einen klassischen Identifier (Telefonnummer, E-Mail-Adresse etc.) gibt es bei Briar im Grunde nicht. Man kann für sein Konto einen beliebigen Namen wählen – die Verbindung bzw. Zuweisung zu einem anderen Konto erfolgt über eine Onion-Adresse (aus dem Tor-Netzwerk). Jeder Briar-Client hat sozusagen eine eigene .onion-Domain im Tor-Netzwerk, an welche andere Teilnehmer bzw. Clients ihre Nachrichten versenden können. Diese sieht bspw. so aus:

briar://acsvsebm2ler444oybpsgrbuwq2c6gbny4d5uicwvybrvbzqaemgw

Zwei Briar-Nutzer kommunizieren dann über die jeweiligen .onion-Adressen direkt von Gerät zu Gerät.

Briar bietet aktuell leider keine Möglichkeit dieses Konto bzw. den damit verbundenen Onion-Identifier auf ein anderes Gerät zu übertragen. Wechselt man also sein Smartphone, muss man seine Kontakte erneut hinzufügen bzw. verifizieren. Die Briar-Entwickler möchten so verhindern, dass ein Briar-Account auf mehreren Geräten gleichzeitig besteht und dadurch Angriffsvektoren geöffnet werden. Mehr Information dazu in diesem Issue.

6. Quelloffenheit | Transparenz

Der Quelltext von Briar steht unter der GPLv3-Lizenz und ist damit für jeden einsehbar. Dadurch ist eine unabhängige Überprüfung der Sicherheit grundsätzlich möglich. Diese Offenheit ist ein essenzieller Schritt zu mehr Transparenz der Anwendung und sorgt damit für Vertrauen.

Der letzte Sicherheitsaudit von Briar (+ Crypto) geht auf das Jahr 2017 zurück, bei dem ein paar Schwachstellen aufgedeckt wurden. Insgesamt fiel das Ergebnis sehr positiv aus. Nach dem Ende der Entwicklungsphase ist ein weiterer Audit von Briar geplant.

Briar finanziert sich größtenteils aus Spenden. Laut der Webseite hat das Projekt von folgenden Unternehmen bzw. Institutionen Spenden erhalten:

- Small Media

- Open Internet Tools Project

- Access

- Open Technology Fund

- Prototype Fund

- Internews

- NLnet Foundation

- Next Generation Internet

- ISC Project

7. Wissenswertes

Nachfolgend sind noch einige wissenswerte Punkte zusammengefasst, die Briar bietet:

- Desktop-Client: Seit Anfang September 2020 ist ein Desktop-Client für Briar (Beta) verfügbar. Die Installationsanleitung beschreibt die Inbetriebnahme.

- Ohne Google-Abhängigkeit: Über F-Droid kann Briar vollkommen losgelöst vom Google Play Store bezogen werden. Damit nicht genug: Es funktioniert auch komplett ohne proprietäre Google-Bibliotheken bzw. Firebase Cloud Messaging. Standardmäßig baut der Client eine (dauerhafte) TCP-Verbindung zum Tor-Netzwerk auf. Das kostet dementsprechend Akku.

- Foren | Blogs: Neben der einfachen Nachrichtenübermittlung zwischen zwei Nutzern unterstützt Briar private Gruppen, Foren und Blogs. In Foren kann jeder Nutzer weitere Mitglieder hinzufügen, die sich dann untereinander austauschen. Bei Gruppen kann dies nur der Gruppen-Admin. Über die Blog-Funktion können Nutzer Beiträge veröffentlichen, die dann an alle Kontakte übermittelt werden.

- RSS-Reader: Briar ermöglicht das Abonnieren bzw. Lesen von RSS-Feeds. Die Artikel werden über das Tor-Netzwerk heruntergeladen, um die Privatsphäre zu schützen.

- WLAN | Bluetooth: Befinden sich Nutzer in räumlicher Nähe zueinander, kann Briar Nachrichten auch über WLAN oder Bluetooth verschicken. Demnächst soll ein Nachrichtenaustausch via »low-power wide-area networks« (LPWAN/LoRa) möglich sein.

Briar kann Daten über WiFi, Bluetooth und das Internet austauschen.

8. Briar: Vor- und Nachteile auf einen Blick

Positiv:

- Der Client ist quelloffen und der Quellcode damit einsehbar

- Standardmäßig ist die Ende-zu-Ende-Verschlüsselung für Chats und auch private Gruppen-Chats aktiv

- Briar ist ohne die Verknüpfung einer Telefonnummer nutzbar – Identifier ist eine .onion-Domain

- Auch auf googlefreien Smartphones nutzbar

- Nutzt nicht die Google-Infrastruktur zur Push-Benachrichtigung

- Keine (User-)Tracker integriert

- Keine Abhängigkeit von zentralen Servern

- Äußerst robust, zensurresistent und hoher Schutz gegen Überwachung

- Keine Speicherung bzw. Erhebung von Metadaten / Nachrichten

Negativ:

- Ausschließlich zum Chatten geeignet (keine Bilder, Videos etc.)

- Keine Backup-Möglichkeit (bspw. bei Umzug auf neues Smartphone) – siehe auch: How do I backup my account?

- Keine zeitversetzte Kommunikation möglich

- Erhöhter Akkuverbrauch

- Keine iOS-Version (und bevor die Briar Mailbox nicht implementiert ist, wird es diese vermutlich auch nicht geben) – siehe auch: Will there be an iOS version of Briar?

- Datenschutzerklärung äußerst knapp und lediglich in englischer Sprache verfügbar

9. Fazit

Der Fokus von Briar liegt ganz klar auf Sicherheit, Anonymität und einem innovativen Weg der Nachrichtenübermittlung. Aufgrund der damit einhergehenden Einschränkungen ist die Zielgruppe von Briar nicht der Durchschnittsanwender, sondern (politische) Aktivisten, Journalisten etc. Bereits in den Standardeinstellungen wird bei Briar ein hohes Schutzniveau erreicht. Würden sich Aktivisten darüber organisieren, hätten sie einen robusten, zensurresistenten Messenger, der eine Kontrolle bzw. Überwachung schwierig bis unmöglich macht. Der Alptraum von Diktatoren und Staaten, die ihre Macht mit Repressalien und Zensur aufrechterhalten.

Mein Text in der Empfehlungsecke zu Briar bringt es eigentlich ganz gut auf den Punkt:

Dezentrale Kommunikation (Peer-to-Peer), Verschleierung jeglicher Metadaten, Ende-zu-Ende-Verschlüsselung und gefeit gegen (Internet-)Zensur – das ist Briar. Ein Messenger für all jene, die wissen, was sie tun.

Wenn du über aktuelle Beiträge informiert werden möchtest, hast du verschiedene Möglichkeiten, dem Blog zu folgen:

20 Ergänzungen zu “Briar: Anonymität und Sicherheit gehen vor – Messenger Teil8”

Wenn du konkrete Fragen hast oder Hilfe benötigst, sind das offizielle Forum oder der Chat geeignete Anlaufstellen, um dein Anliegen zu diskutieren. Per E-Mail beantworte ich grundsätzlich keine (Support-)Anfragen – dazu fehlt mir einfach die Zeit. Kuketz-Forum

Wenn du konkrete Fragen hast oder Hilfe benötigst, sind das offizielle Forum oder der Chat geeignete Anlaufstellen, um dein Anliegen zu diskutieren. Per E-Mail beantworte ich grundsätzlich keine (Support-)Anfragen – dazu fehlt mir einfach die Zeit. Kuketz-ForumAbschließender Hinweis

Blog-Beiträge erheben nicht den Anspruch auf ständige Aktualität und Richtigkeit wie Lexikoneinträge (z.B. Wikipedia), sondern beziehen sich wie Zeitungsartikel auf den Informationsstand zum Zeitpunkt des Redaktionsschlusses.Kritik, Anregungen oder Korrekturvorschläge zu den Beiträgen nehme ich gerne per E-Mail entgegen.

Unterstützen

Unterstützen

Vielen Dank für den ausführlichen Artikel!

Sollte das mit Briar Mailbox so kommen, guter Ansatz. Vielleicht wird es auch multimedialer in Zukunft, eventuell Versand von Bildern/Dokumenten/Audioschnipseln. Sicherlich machbar, wenn auch mit Größenbeschränkung um das Netzwerk zu schonen und allgemein Kapazitäten zu sparen.

Jami scheint ein ähnliches Konzept zu haben:

https://jami.net/

Interessant. Wurde im Forum auch schon diskutiert: https://forum.kuketz-blog.de/viewtopic.php?f=31&t=2497

Dort gehen die Meinungen auseinander in meinen Augen. Vom Ansatz her, auch Datenschutz & Verschlüsselung, gut, aber noch nicht ausgereift. TOR kommt gar nicht zum Einsatz. Sicherlich eine deutlich bessere Alternative im Gegensatz zu Whatsapp, Wire, WeChat und Co..

Schau mal hier. Scheint hohe Defizite bzgl. Sicherheit zu haben.

Danke für diese hochwertige Lektüre! Gibt nur noch selten gut recherchierte Privacy-Anleitungen und Messenger-Tests.

Das Briar nicht für iOS verfügbar ist sehe ich nicht als Nachteil sondern eher als eine konsequente Durchsetzung von Datensicherheit.

Ich finde, dass man bei den ganzen Themen über Datenschutz und gerade bei Messenger immer eines vergisst zu erwähnen, und das ist, dass man sein Android mit einem Keyboard betreiben sollte, welches keine Daten verschickt. Es nutzt die stärkste Verschlüsselung nichts, wenn z.B. GBoard alle Eingaben speichert und dann nach hause funkt. Ich nutze z.B. OpenBoard aus dem F-Droid Store.

Ein vertrauenswürdiges Keyboard ist natürlich Pflicht. Aber das ist hier nicht das Thema, weil da könnte man das Fass ja noch viel weiter aufmachen. Baseband etc. Bleiben wir bitte beim Messenger.

Super Artikel und super Messenger!

Da aktuell nicht für iOS verfügbar, bleibt einem dann doch wieder nur die ThreemaApp, wenn man alle erreichen will.

Das eine Nachricht nur ankommen kann wenn beide Geräte (Sender & Empfänger) online sind wird im Artikel gut erklärt. Doch was genau passiert in der Situation, wenn der Empfänger (kurfristig oder länger) offline ist: Wandern die Nachrichten beim Client in eine Queue? Bleibt die Queue der nicht-erfolgreich versendeten Nachrichten beim Verlassen der App erhalten? Wie lange, in welchem Rythmus, wird ein erneuter Zustellungsversuch unternommen oder kann man das auch manuell pushen?

Ebenfalls habe ich nicht verstanden, inwiefern der als negativ kritisierte Punkt „Erhöhter Akkuverbrauch“ wesentlich höher ist, als bei all den anderen Messengern. Gibt es wirklich Messenger, die weniger Energie brauchen?

Verstehe ich das richtig, das man den Akkuverbrauch senken und sich die „Mailbox-Funktion“ fast sparen könnte, wenn die App selbständig dafür sorgen würde, dass alle Briar-Clienten nur zur gleichen Zeit und kurfristig ans TOR-Netz gehen (beispielsweise jede volle Stunde für jeweils nur15 Minuten – fertig)?

Queues gibt es nicht in dem Sinne. Bei einer Verbindung zu einem Kontakt wird immer geguckt, welche Nachrichten uns der Kontakt noch nicht bestätigt hat und die bieten wir ihm dann wieder neu an. Das passiert immer und automatisch. Man kann es nicht manuell anstoßen.

Akkuverbrauch ist schon höher als andere Messenger, die „schlafen“ können und nur von Push-Nachrichten aufgeweckt werden. Auch ist er höher als wenn man nur eine TCP Verbindung aufrecht erhalten muss, weil die Verbindung zu Tor erfordert, dass die CPU die ganze Zeit läuft. Die Entwickler von Briar sind da in Gesprächen mit Tor, um das zu ändern, aber Tor zeigt bisher wenig Interesse und es wäre auch viel Arbeit dort.

Das mit dem „alle gehen in einem bestimmten Intervall online“ wird häufiger vorgeschlagen. Das ist im Prinzip eine gute Idee, hat aber Probleme in der Praxis, z.B. sind auch heute nicht alle Uhren immer genau. Wir haben bis zu 24h Abweichung bei Clients gesehen. Außerdem outen sich so alle Briar-User, weil sie in den bekannten Zeiten traffic spikes verursachen.

Danke für Deine Erklärungen. Also das andere Messenger-Apps sich schlafen legen können (Akku-Energiesparmodus) und bei Bedarf automatisch durch Pushnachrichten aufgeweckt werden können hängt doch auch mit von den Google-Play-Services ab, die bei Briar natürlich nicht verwendet werden. Richtig? Und alternative Methoden existieren nicht? Allerdings teile ich nicht die Sorge vor Traffic Spikes als „Outing“ von Briar, da es sich nur um reine Textmessages handelt und (derzeit noch) keine Bilder und Videos versendet werden können. Reine Textnachrichten sollten soweit immer im allgemeinen Datenverkehr untergehen.

Nein, das hat nicht unbedingt etwas mit den Google Play-Services zu tun. Natürlich, wenn man diese benutzt und die App ansonsten komplett abgeschaltet ist, spart man natürlich am meisten Strom.

Eine App wie Conversations funktioniert aber auch super (mit geringem Stromverbrauch) ganz ohne Google Play-Services und erlaubt trotzdem Benachrichtigungen. Conversations macht da einfach das gleiche, was auch die Play-Services tun: Im Hintergrund eine TCP-Verbindung aufrecht erhalten, mit der die XMPP-Server zu jederzeit eine Nachricht an das Handy schicken kann.

Bei Briar geht das leider nicht so einfach, da alles über das Tor-Netzwerk läuft. Tor wiederum legt sich nicht so einfach schlafen wie Conversations, sondern tauscht die ganze Zeit über Informationen mit dem Netzwerk aus. Aus nachfolgendem Issue erfährt man, dass das so um die 300 MB „Rauschen“ sind, die pro Monat (bei 24/7 Betrieb) im Hintergrund anfallen.

https://code.briarproject.org/briar/briar/-/issues/479

Danke für die Info zum Datenverbrauch. Das würde bei meinem Tarif schnell zum Problem werden. Ich nutze bereits Signal, Threema und Conversations. Bin zwar sehr von Briar begeistert, aber dies ist ein K.O.-Kriterium.

Ich kenne mich nicht mit den tiefergehenden Details des TOR-Netzwerks aus, aber die „status documents“ scheinen sich stündlich zu ändern, also würde auch kein weg daran vorbeiführen, wenn man die app zwingt zu schlummern.

Esch scheint, diesen Preis zahlt man halt für mehr Schutz.

Als kleiner Einwurf:

Die Verbindung/Datenübertragung mittels Bluetooth funktioniert nicht bei allen Geräten. Der Grund dafür ist wohl, dass seitens Android und der Gerätehersteller der Bluetooth-Stack und die Treiber sehr massiv vernagelt werden. In unserem Test konnten wir daher keine Nachrichten über Bluetooth austauschen.

Dazu gibt es auch einen BugReport bei Briar, wo das genauer ausgeführt wurde. (Habe den auf die schnelle gerade nicht wiedergefunden.) Das Problem ist aber wohl auf einzelne Geräte/Hersteller beschränkt.

Was mich noch interessieren würde:

Wie finden sich die Geräte, wenn man Tor/Internet ausschaltet und nur über WLAN miteinander kommuniziert? In unserem Versuch hat es funktioniert.

Aber wie finden sich die Peers? Bzw. woher weiß der WLAN-Router, an wenn er die Daten-Paket schicken muss?

Wenn Kontakte bei Briar eine Verbindung zueinander haben, tauschen sie untereinander die verschiedenen Transportmöglichkeiten für Nachrichten aus. Also beispielsweise die .onion-Adresse für Tor, aber auch die lokalen IP-Adressen inklusive Port. Ähnlich funktioniert es mit Bluetooth, denke ich.

Briar probiert dann in regelmäßigen Abständen, die schon bekannten Adresse/Port-Kombinationen zu erreichen. So finden sich die Clients in verschiedenen Netzwerken.

Das ist sehr interessant, danke.

Tolles und wichtiges Projekt. Danke Mike, für die Ausführungen!

Mich irritiert nur Dein abschließender Satz unter Punkt 9: „Ein Messenger für all jene, die WISSEN, was sie tun.“

Mahnst Du damit an, dass man noch weiteres Fachwissen für die Benutzung von Briar benötigt, und sich der „unwissende“, einfache Briarnutzer gefährdet?

Briar müsste vom Design her doch eigentlich immun sein gegen die jüngsten Bestrebungen der EU E2E-Crypto zu brechen, oder?

Prinzipiell schon, da sich die Bestrebungen der EU vorrangig auf zentralisierte Messenger wie WhatsApp, Telegram oder Signal beziehen. Bei Briar wäre das wohl auch schwer möglich, da dort ja keine Server zwischengeschaltet sind. Die Entwickler von Briar können also auf keinerlei Daten zugreifen, was im Umkehrschluss bedeutet, dass sie auch keinen „Generalschlüssel“ anlegen können, wie die EU das durchdrücken will. Die Daten verbleiben auf den jeweiligen Endgeräten und werden auch nur dort gepeichert. Ein Zugriff durch Dritte dürfte also nicht ohne weiteres möglich sein.

Falls es jemand besser weiß als ich, möge er / sie mich gerne korrigieren. ;-)